Thứ Tư, 26 tháng 12, 2012

Thứ Ba, 25 tháng 12, 2012

Cách lấy cookie của máy khác trong mạng lan

Để có thể thực hiện chúng ta dùng 2 phần mềm là Ettercap và Wireshark trên hệ điều hành linux.

Đầu tiên chúng ta dùng terminal bật Ettercap và Wireshark bằng câu lệnh:

sudo ettercap -G

sudo wireshark

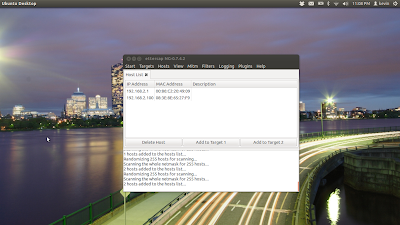

Trong phần mềm ettercap ta chọn sniff=>unified sniffing.. ta sẽ dc như thế này

Chúng ta sẽ add địa chỉ 192.168.2.1 vào add to target1 và add địa chỉ 192.168.2.100 vào add to target2.

Sau đó ta chọn targets=>current targets

Ta bắt đầu sniff máy kia bằng cách vào mitm=>arp poisoning

chúng ta click chọn sniff remote connections

Bây giờ chúng ta dùng wireshark để bắt các gói tin mà máy kia gửi đi.

Chúng ta vào Capture=>options

giờ thì các bạn chọn card mạng của mình và start

trên ô filter các bạn gõ http.cookie rồi apply, các bạn tìm các gói tin mà do địa chỉ ip mà bạn đã sniff

ở bên dưới bạn bấm vào Hypertext transfer Protocol các bạn sẽ tìm thấy cookie của máy mà ta đã sniff

các bạn copy cookie và thế là bạn đã có cookie của máy trong mạng lan.

Bạn bật firefox lên và vào tool=>cookie manger+ và bấm add với name là cái đằng trc dấu = trong cookie, content là cái đằng sau cookie và host chính là trang mà máy kia vào như tôi ở đây là blogspot.com, path bạn để / r bạn save lại

cứ nhu thế cho hết cái cookie mà bạn copy ở trên

r sau đó bạn chỉ việc vào trang mà bạn đã lấy cookie của máy kia thôi.

Chúc các bạn thành công.

readmore...

Đầu tiên chúng ta dùng terminal bật Ettercap và Wireshark bằng câu lệnh:

sudo ettercap -G

sudo wireshark

Trong phần mềm ettercap ta chọn sniff=>unified sniffing.. ta sẽ dc như thế này

sau đó bạn chọn card mạng phù hợp vs mạng của bạn.

Tiếp theo bạn chọn host=>scan for host

Rồi sau đó bạn chọn tiếp host=>host list

ở đây chúng ta có 2 địa chỉ ip là 192.168.2.1 và 192.168.2.100Chúng ta sẽ add địa chỉ 192.168.2.1 vào add to target1 và add địa chỉ 192.168.2.100 vào add to target2.

Sau đó ta chọn targets=>current targets

Ta bắt đầu sniff máy kia bằng cách vào mitm=>arp poisoning

chúng ta click chọn sniff remote connections

Bây giờ chúng ta dùng wireshark để bắt các gói tin mà máy kia gửi đi.

Chúng ta vào Capture=>options

giờ thì các bạn chọn card mạng của mình và start

trên ô filter các bạn gõ http.cookie rồi apply, các bạn tìm các gói tin mà do địa chỉ ip mà bạn đã sniff

ở bên dưới bạn bấm vào Hypertext transfer Protocol các bạn sẽ tìm thấy cookie của máy mà ta đã sniff

các bạn copy cookie và thế là bạn đã có cookie của máy trong mạng lan.

Giờ mình sẽ hướng dẫn các bạn sử dụng cookie đó, trc tiên bạn copy cookie đó ra 1 document nào đó, bạn thấy chỗ nào có dấu ; thì tách nó ra thành 1 dòng để cho rễ nhìn,

Bạn bật firefox lên và vào tool=>cookie manger+ và bấm add với name là cái đằng trc dấu = trong cookie, content là cái đằng sau cookie và host chính là trang mà máy kia vào như tôi ở đây là blogspot.com, path bạn để / r bạn save lại

cứ nhu thế cho hết cái cookie mà bạn copy ở trên

r sau đó bạn chỉ việc vào trang mà bạn đã lấy cookie của máy kia thôi.

Chúc các bạn thành công.

Thứ Năm, 20 tháng 12, 2012

TCP/IP

Lên mạng tìm thế là tìm dc trang này về TCP/IP khá hay mọi ng tham khảo nha:

http://www.wattpad.com/106537-tcp-ip?p=1#!p=1

http://www.wattpad.com/106537-tcp-ip?p=1#!p=2

http://www.wattpad.com/106537-tcp-ip?p=1#!p=3

http://www.wattpad.com/106537-tcp-ip?p=1#!p=4

http://www.wattpad.com/106537-tcp-ip?p=1#!p=5

http://www.wattpad.com/106537-tcp-ip?p=1#!p=6

http://www.wattpad.com/106537-tcp-ip?p=1#!p=7

http://www.wattpad.com/106537-tcp-ip?p=1#!p=8

http://www.wattpad.com/106537-tcp-ip?p=1#!p=9

http://www.wattpad.com/106537-tcp-ip?p=1#!p=10

http://www.wattpad.com/106537-tcp-ip?p=1#!p=11

http://www.wattpad.com/106537-tcp-ip?p=1#!p=12

http://www.wattpad.com/106537-tcp-ip?p=1#!p=13

http://www.wattpad.com/106537-tcp-ip?p=1#!p=14

http://www.wattpad.com/106537-tcp-ip?p=1#!p=15

http://www.wattpad.com/106537-tcp-ip?p=1#!p=16

http://www.wattpad.com/106537-tcp-ip?p=1#!p=17

readmore...

http://www.wattpad.com/106537-tcp-ip?p=1#!p=1

http://www.wattpad.com/106537-tcp-ip?p=1#!p=2

http://www.wattpad.com/106537-tcp-ip?p=1#!p=3

http://www.wattpad.com/106537-tcp-ip?p=1#!p=4

http://www.wattpad.com/106537-tcp-ip?p=1#!p=5

http://www.wattpad.com/106537-tcp-ip?p=1#!p=6

http://www.wattpad.com/106537-tcp-ip?p=1#!p=7

http://www.wattpad.com/106537-tcp-ip?p=1#!p=8

http://www.wattpad.com/106537-tcp-ip?p=1#!p=9

http://www.wattpad.com/106537-tcp-ip?p=1#!p=10

http://www.wattpad.com/106537-tcp-ip?p=1#!p=11

http://www.wattpad.com/106537-tcp-ip?p=1#!p=12

http://www.wattpad.com/106537-tcp-ip?p=1#!p=13

http://www.wattpad.com/106537-tcp-ip?p=1#!p=14

http://www.wattpad.com/106537-tcp-ip?p=1#!p=15

http://www.wattpad.com/106537-tcp-ip?p=1#!p=16

http://www.wattpad.com/106537-tcp-ip?p=1#!p=17

Thứ Ba, 18 tháng 12, 2012

Tài liệu ubuntu

Chương 1: Tổng Quan Về Ubuntu

1. Giới thiệu về Linux

1.1. Linux là gì?

1.2. Linux có gì hấp dẫn?

1.2.1. Vấn đề bản quyền

1.2.2. Những ưu điểm kỹ thuật nổi bật của Linux

1.2.3. Một vài nhược điểm cố hữu của Linux

2. Giấy phép Công cộng GNU

3. Hệ điều hành Ubuntu

3.1. Nguồn gốc của Ubuntu

3.2. Giới thiệu về Ubuntu

Chương 2: Cấu Trúc Hệ Thống Ubuntu

1. Cấu trúc thư mục của Ubuntu

2. Người dùng và quyền hạn

3. Cửa sổ dòng lệnh (Terminal)

4. Màn hình làm việc Desktop

Chương 3: Môi Trường Đồ Họa Unity trên Ubuntu 11.04

1. Giao diện Gnome:

2. Bắt đầu sử dụng Ubuntu với Unity

2.1 Sử dụng Trình khởi động (Launcher) để bắt đầu ứng dụng

2.1.1 Mở Launcher

2.1.2 Gắn và gỡ bỏ các ứng dụng trên Launcher

2.2 Tìm các ứng dụng và các tập tin với Dash

2.3 Cửa sổ và vùng làm việt

2.3.1 Làm việc với các cửa sổ

Phóng to và bỏ phóng to (khôi phục) một cửa sổ

Thu nhỏ và mở lại cửa sổ

Thay đổi khích cỡ cửa sổ

Di chuyển và đóng cửa sổ

Chuyển đổi giữa các cửa sổ

2.3.2 Làm việc với các vùng làm việc

Chuyển đổi giữa các vùng làm việc

Di chuyển cửa sổ vào vùng làm việc khác

2.4: Log out, power off, switch users

2.4.1 Đăng xuất, đăng nhập và chuyển đổi người dùng

2.4.2 Khóa màn hình

2.4.3 Tắt máy hoặc khởi động lại

Chương 4: Quản Lý Và Tìm Kiếm Tập Tin, Thư Mục

1. Duyệt các tập tin và thư mục

2. Sao chép và di chuyển tập tin và thư mục.

3. Xóa tập tin và thư mục.

3.1 Cách xóa một tập tin:

3.2 Xóa một tập tin vĩnh viễn.

4. Đổi tên tập tin và thư mục.

5. Tìm tập tin.

5.1 Tìm kiếm

5.2 Lưu tìm kiếm

6. Sắp xếp tập tin và thư mục.

7. Duyệt tập tin được chia sẻ trên máy chủ hoặc trong mạng nội bộ.

7.1 Kết nối đến máy chủ tập tin.

7.2 Chia sẻ trên Windows

8. Thuộc tính tập tin. 33

9. Tìm một tập tin bị lạc mất.

10. Mở tập tin bằng chương trình ứng dụng khác.

10.1 Thay đổi ứng dụng mặc định.

11. Mở một ứng dụng khi bạn gắn thêm thiết bị lưu trữ bên ngoài vào.

12. Gỡ bỏ an toàn một thiết bị lưu trữ di động.

Chương 5: Ứng Dụng Mạng Và Internet

1. Trình duyệt Web.

1.1 Thay đổi một trang web mặc định.

1.2 Cài đặt Flash plug-in

1.4 Cài đặt Silverlight plug-in.

2. Email & email software.

2.1 Thay đổi ứng dụng viết email mặc định

2.2 Tôi có cần quét virus cho Email của tôi không?

3. Chat & Mạng xã hội.

3.1 Tin nhắn tức thời trên Ubuntu.

3.2 Cuộc gọi video.

3.3 Làm thế nài để sử dụng kype on Ubuntu?

4. An toàn khi sử dụng internet

4.2 Tôi có cần phần mềm chống virus?

4.3 Kích hoạt và ngăn chặn kích hoạt tường lửa.

5. Mạng có dây

5.1 Kết nối với một mạng có dây (Ethernet)

5.2 Tạo một kết nối với đại chỉ IP cố định.

6. Mạng không dây.

6.1 Kết nối với mạng không dây.

6.2 Kết nối trực tiếp đến máy tính khác bằng mạng không dây (AD-Hoc)

6.3 Thiết lập mạng không dây AD-Hoc:

6.4 Bảo vệ mạng Ad-hoc.

6.5 Kết nối với mạng không dây ẩn.

6.6 Chỉnh sửa một mạng không dây.

6.7 Kết nối tự động.

6.8 Chia sẻ một kết nối tự động cho tất cả người dùng.

6.9 Nhập mật khẩu chính xác nhưng vẫn không thể kết nối.

7. Một vài lời khuyên khi sử dụng mạng .

7.1 Xem IP của máy đang sử dụng.

7.2 Sử dụng Internet an toàn.

7.3 Địa chỉ MAC là gì?

7.4 Proxy là gì?

7.5 IP Address là gì?

7.6 Virtual Private Networks (VPNs) Mạng riêng ảo.

Chương 7: Quản Lý Cài Đặt Và Gỡ Bỏ Các Ứng Dụng

1. Cài đặt thêm các chương trình

2. Gỡ bỏ một chương trình

3. Thêm một gói ứng dụng cá nhân(Personal Package Archive - PPA).

3.1 Cài đặt APT.

3.2 Kích hoạt các kho lưu trữ của đối tác Canonical

4. Sử dụng Synaptic để quản lý phần mềm cao cấp.

5. Phần mềm bổ trợ.

5.1 Phầm mềm hỗ trợ gõ tiếng việt

5.1.1 Cài đặt ngôn ngữ Tiếng Việt

5.1.2 Thiết lập Ibus là bộ gõ mặc định

5.1.3 Khởi Động Ibus để khích hoạt chương trình

5.1.4 Sử dụng 53

5.2 Phầm mềm diệt virus ClamAV

5.2.1 Cài đặt sử dụng

5.3 Chạy các phầm mềm Windows trên Ubuntu

5.3.1 Giới thiệu về Wine

5.3.2 Cài đặt Wine trong Ubuntu

Chương 8: Thiết Lập, Tùy Biến Người Dùng Và Hệ Thống

2. Display & screen

2.1 Tự động khóa màn hình

2.2 Thiết lặp độ sáng màn hình.

2.3 Thay đổi màn hình Desktop.

2.4 Thay đổi kích thước / độ xoay của màn hình.

2.4.1 Độ phân giải.

2.4.2 Xoay.

2.5 Cho phép màn hình thứ hai.

3. Keyboard

3.1 Làm cho con trỏ bàn phím nhấp nháy

3.2 Tắt tính năng lặp lại khi nhấn phím.

3.3 Bố trí sử dụng bàn phím thay thế.

4. Mouse

4.1 Điều chỉnh tốc độ của chuột và touchpad

4.2 Tăng tốc độ Double Click chuột.

4.3 Điều chỉnh ngưỡng kéo chuột

4.4 Xác định nhanh vị trí con trỏ chuột.

4.7 Click và di chuyển con trỏ chuột mà không cần chuột.

4.8 Click hoặc cuộn với touchpad

4.9 Tắt touchpad khi đánh máy.

5. Power & battery

5.1 Tăng tuổi thọ của pin.

5.2 Tôi muốn các máy tính tắt khi tôi bấm nút Power.

5.3 Sử dụng ít năng lượng và cải thiện tuổi thọ pin

5.3.1 Hướng dẫn chung.

5.3.2 Laptops, netbooks, và các thiết bị dùng pin khác .

5.4 Khi không dùng máy tính hoặc để máy tính ngủ đông?

5.5 Tại sao máy tính của tôi tắt khi tôi gắp lại?

5.6 Ngăn chặn các máy tính tạm nghỉ khi gặp màn hình.

6. Ngày và giờ.

6.1 Thay đổi ngày giờ hệ thống.

6.2 Thay đổi thông tin được hiển thị trong đồng hồ.

6.2.1 Thay đổi định dạng ngày tháng

6.2.2 Xem những múi giờ khác

6.3 Xem các cuộc hẹn trong lịch của bạn

7. Ngôn ngữ & Vùng địa phương.

7.1 Thay đổi ngôn ngữ.

8. User accounts

8.2 Thay đổi hình ảnh đăng nhập.

8.3 Xóa một tài khoản người dùng.

8.4 Hạn chế khởi động một phiên làm việc.

8.5 Mật khẩu.

8.5.1 Thay đổi mật khẩu.

8.5.2 Thay đổi mật khẩu keyring

9. Sharing

9.2 Bảo mật an ninh.

9.2.1 Yêu cầu nhập mật khẩu

9.2.2 Cho phép truy cập vào máy tính để bàn của bạn qua Internet.

9.3 Hiển thị biểu tượng khu vực thông báo

Chương 9: Quản Lý Phần Cứng Và Trình Điều Khiển Thiết Bị

1. Driver(trình điều khiển) là gì ?

2. Drivers (trình điều khiển) độc quyền là gì?

3. Đĩa cứng & các vấn đề lưu trữ.

3.1 Kiểm tra không gian đĩa trống.

3.1.1 Kiểm tra bằng Disk Usage Analyzer.

3.1.2 Kiểm tra với System Monitor

3.1.3 Điều gì sẽ xảy ra nếu đĩa đã đầy.

3.2 Kiểm tra các vấn đề về đĩa cứng của bạn.

3.2.1 Kiểm tra ổ đĩa cứng.

3.2.2 Điều gì sẽ xảy ra nếu đĩa bị lỗi.

3.3 Quản lý Volumes và các phân vùng.

3.4 Xem và quản lý các phân vùng bằng cách sử dụng disk utility.

3.5 Kiểm tra hiệu năng đĩa cứng của bạn.

3.6 Format một ổ đĩa di động

4. Máy In

4.1 Cài đặt máy in.

4.1.1 Cài đặt một máy in cục bộ.

4.2 Bố trí kích thướt giấy.

4.2.1 Thay đổi kích cỡ giấy khi in.

4.2.2 Điều chỉnh trang in theo thứ tự khác nhau.

4.2.3 In phong bì và nhãn.

4.2.4 In hai mặt và in nhiều trang.

4.3 Các vần đề về máy in.

4.3.1 Làm thế nào để kiểm tra mức độ mực máy in ?

4.3.2 Huỷ bỏ IN.

4.3.3 Xóa tình trạng kẹt giấy.

4.3.4 Tại sao trên trang in có đường kẻ sọc,màu sắc không đúng?

Chương 10: Cài Đặt Ubuntu 11.04

dowload đầy đủ bộ tài liệu tại đây

readmore...

1. Giới thiệu về Linux

1.1. Linux là gì?

1.2. Linux có gì hấp dẫn?

1.2.1. Vấn đề bản quyền

1.2.2. Những ưu điểm kỹ thuật nổi bật của Linux

1.2.3. Một vài nhược điểm cố hữu của Linux

2. Giấy phép Công cộng GNU

3. Hệ điều hành Ubuntu

3.1. Nguồn gốc của Ubuntu

3.2. Giới thiệu về Ubuntu

Chương 2: Cấu Trúc Hệ Thống Ubuntu

1. Cấu trúc thư mục của Ubuntu

2. Người dùng và quyền hạn

3. Cửa sổ dòng lệnh (Terminal)

4. Màn hình làm việc Desktop

Chương 3: Môi Trường Đồ Họa Unity trên Ubuntu 11.04

1. Giao diện Gnome:

2. Bắt đầu sử dụng Ubuntu với Unity

2.1 Sử dụng Trình khởi động (Launcher) để bắt đầu ứng dụng

2.1.1 Mở Launcher

2.1.2 Gắn và gỡ bỏ các ứng dụng trên Launcher

2.2 Tìm các ứng dụng và các tập tin với Dash

2.3 Cửa sổ và vùng làm việt

2.3.1 Làm việc với các cửa sổ

Phóng to và bỏ phóng to (khôi phục) một cửa sổ

Thu nhỏ và mở lại cửa sổ

Thay đổi khích cỡ cửa sổ

Di chuyển và đóng cửa sổ

Chuyển đổi giữa các cửa sổ

2.3.2 Làm việc với các vùng làm việc

Chuyển đổi giữa các vùng làm việc

Di chuyển cửa sổ vào vùng làm việc khác

2.4: Log out, power off, switch users

2.4.1 Đăng xuất, đăng nhập và chuyển đổi người dùng

2.4.2 Khóa màn hình

2.4.3 Tắt máy hoặc khởi động lại

Chương 4: Quản Lý Và Tìm Kiếm Tập Tin, Thư Mục

1. Duyệt các tập tin và thư mục

2. Sao chép và di chuyển tập tin và thư mục.

3. Xóa tập tin và thư mục.

3.1 Cách xóa một tập tin:

3.2 Xóa một tập tin vĩnh viễn.

4. Đổi tên tập tin và thư mục.

5. Tìm tập tin.

5.1 Tìm kiếm

5.2 Lưu tìm kiếm

6. Sắp xếp tập tin và thư mục.

7. Duyệt tập tin được chia sẻ trên máy chủ hoặc trong mạng nội bộ.

7.1 Kết nối đến máy chủ tập tin.

7.2 Chia sẻ trên Windows

8. Thuộc tính tập tin. 33

9. Tìm một tập tin bị lạc mất.

10. Mở tập tin bằng chương trình ứng dụng khác.

10.1 Thay đổi ứng dụng mặc định.

11. Mở một ứng dụng khi bạn gắn thêm thiết bị lưu trữ bên ngoài vào.

12. Gỡ bỏ an toàn một thiết bị lưu trữ di động.

Chương 5: Ứng Dụng Mạng Và Internet

1. Trình duyệt Web.

1.1 Thay đổi một trang web mặc định.

1.2 Cài đặt Flash plug-in

1.4 Cài đặt Silverlight plug-in.

2. Email & email software.

2.1 Thay đổi ứng dụng viết email mặc định

2.2 Tôi có cần quét virus cho Email của tôi không?

3. Chat & Mạng xã hội.

3.1 Tin nhắn tức thời trên Ubuntu.

3.2 Cuộc gọi video.

3.3 Làm thế nài để sử dụng kype on Ubuntu?

4. An toàn khi sử dụng internet

4.2 Tôi có cần phần mềm chống virus?

4.3 Kích hoạt và ngăn chặn kích hoạt tường lửa.

5. Mạng có dây

5.1 Kết nối với một mạng có dây (Ethernet)

5.2 Tạo một kết nối với đại chỉ IP cố định.

6. Mạng không dây.

6.1 Kết nối với mạng không dây.

6.2 Kết nối trực tiếp đến máy tính khác bằng mạng không dây (AD-Hoc)

6.3 Thiết lập mạng không dây AD-Hoc:

6.4 Bảo vệ mạng Ad-hoc.

6.5 Kết nối với mạng không dây ẩn.

6.6 Chỉnh sửa một mạng không dây.

6.7 Kết nối tự động.

6.8 Chia sẻ một kết nối tự động cho tất cả người dùng.

6.9 Nhập mật khẩu chính xác nhưng vẫn không thể kết nối.

7. Một vài lời khuyên khi sử dụng mạng .

7.1 Xem IP của máy đang sử dụng.

7.2 Sử dụng Internet an toàn.

7.3 Địa chỉ MAC là gì?

7.4 Proxy là gì?

7.5 IP Address là gì?

7.6 Virtual Private Networks (VPNs) Mạng riêng ảo.

Chương 7: Quản Lý Cài Đặt Và Gỡ Bỏ Các Ứng Dụng

1. Cài đặt thêm các chương trình

2. Gỡ bỏ một chương trình

3. Thêm một gói ứng dụng cá nhân(Personal Package Archive - PPA).

3.1 Cài đặt APT.

3.2 Kích hoạt các kho lưu trữ của đối tác Canonical

4. Sử dụng Synaptic để quản lý phần mềm cao cấp.

5. Phần mềm bổ trợ.

5.1 Phầm mềm hỗ trợ gõ tiếng việt

5.1.1 Cài đặt ngôn ngữ Tiếng Việt

5.1.2 Thiết lập Ibus là bộ gõ mặc định

5.1.3 Khởi Động Ibus để khích hoạt chương trình

5.1.4 Sử dụng 53

5.2 Phầm mềm diệt virus ClamAV

5.2.1 Cài đặt sử dụng

5.3 Chạy các phầm mềm Windows trên Ubuntu

5.3.1 Giới thiệu về Wine

5.3.2 Cài đặt Wine trong Ubuntu

Chương 8: Thiết Lập, Tùy Biến Người Dùng Và Hệ Thống

2. Display & screen

2.1 Tự động khóa màn hình

2.2 Thiết lặp độ sáng màn hình.

2.3 Thay đổi màn hình Desktop.

2.4 Thay đổi kích thước / độ xoay của màn hình.

2.4.1 Độ phân giải.

2.4.2 Xoay.

2.5 Cho phép màn hình thứ hai.

3. Keyboard

3.1 Làm cho con trỏ bàn phím nhấp nháy

3.2 Tắt tính năng lặp lại khi nhấn phím.

3.3 Bố trí sử dụng bàn phím thay thế.

4. Mouse

4.1 Điều chỉnh tốc độ của chuột và touchpad

4.2 Tăng tốc độ Double Click chuột.

4.3 Điều chỉnh ngưỡng kéo chuột

4.4 Xác định nhanh vị trí con trỏ chuột.

4.7 Click và di chuyển con trỏ chuột mà không cần chuột.

4.8 Click hoặc cuộn với touchpad

4.9 Tắt touchpad khi đánh máy.

5. Power & battery

5.1 Tăng tuổi thọ của pin.

5.2 Tôi muốn các máy tính tắt khi tôi bấm nút Power.

5.3 Sử dụng ít năng lượng và cải thiện tuổi thọ pin

5.3.1 Hướng dẫn chung.

5.3.2 Laptops, netbooks, và các thiết bị dùng pin khác .

5.4 Khi không dùng máy tính hoặc để máy tính ngủ đông?

5.5 Tại sao máy tính của tôi tắt khi tôi gắp lại?

5.6 Ngăn chặn các máy tính tạm nghỉ khi gặp màn hình.

6. Ngày và giờ.

6.1 Thay đổi ngày giờ hệ thống.

6.2 Thay đổi thông tin được hiển thị trong đồng hồ.

6.2.1 Thay đổi định dạng ngày tháng

6.2.2 Xem những múi giờ khác

6.3 Xem các cuộc hẹn trong lịch của bạn

7. Ngôn ngữ & Vùng địa phương.

7.1 Thay đổi ngôn ngữ.

8. User accounts

8.2 Thay đổi hình ảnh đăng nhập.

8.3 Xóa một tài khoản người dùng.

8.4 Hạn chế khởi động một phiên làm việc.

8.5 Mật khẩu.

8.5.1 Thay đổi mật khẩu.

8.5.2 Thay đổi mật khẩu keyring

9. Sharing

9.2 Bảo mật an ninh.

9.2.1 Yêu cầu nhập mật khẩu

9.2.2 Cho phép truy cập vào máy tính để bàn của bạn qua Internet.

9.3 Hiển thị biểu tượng khu vực thông báo

Chương 9: Quản Lý Phần Cứng Và Trình Điều Khiển Thiết Bị

1. Driver(trình điều khiển) là gì ?

2. Drivers (trình điều khiển) độc quyền là gì?

3. Đĩa cứng & các vấn đề lưu trữ.

3.1 Kiểm tra không gian đĩa trống.

3.1.1 Kiểm tra bằng Disk Usage Analyzer.

3.1.2 Kiểm tra với System Monitor

3.1.3 Điều gì sẽ xảy ra nếu đĩa đã đầy.

3.2 Kiểm tra các vấn đề về đĩa cứng của bạn.

3.2.1 Kiểm tra ổ đĩa cứng.

3.2.2 Điều gì sẽ xảy ra nếu đĩa bị lỗi.

3.3 Quản lý Volumes và các phân vùng.

3.4 Xem và quản lý các phân vùng bằng cách sử dụng disk utility.

3.5 Kiểm tra hiệu năng đĩa cứng của bạn.

3.6 Format một ổ đĩa di động

4. Máy In

4.1 Cài đặt máy in.

4.1.1 Cài đặt một máy in cục bộ.

4.2 Bố trí kích thướt giấy.

4.2.1 Thay đổi kích cỡ giấy khi in.

4.2.2 Điều chỉnh trang in theo thứ tự khác nhau.

4.2.3 In phong bì và nhãn.

4.2.4 In hai mặt và in nhiều trang.

4.3 Các vần đề về máy in.

4.3.1 Làm thế nào để kiểm tra mức độ mực máy in ?

4.3.2 Huỷ bỏ IN.

4.3.3 Xóa tình trạng kẹt giấy.

4.3.4 Tại sao trên trang in có đường kẻ sọc,màu sắc không đúng?

Chương 10: Cài Đặt Ubuntu 11.04

dowload đầy đủ bộ tài liệu tại đây

tài liệu Hiren's bootcd toàn tập

Hiren's BootCD là một CD khởi động bao gồm các chương trình chẩn đoán khác nhau như theo dõi phân vùng, hệ thống tiêu chí chuẩn về hiệu suất, sao chép đĩa và công cụ hình ảnh, công cụ phục hồi dữ liệu, công cụ MBR, công cụ BIOS, và nhiều công cụ khác giúp sửa các lỗi máy tính khác nhau. Nó là CD có khả năng Boot, do đó, nó có thể hữu ích ngay cả khi hệ điều hành chính không thể khởi động. Hiren's BootCD có danh sách đầy đủ của phần mềm. Tiện ích có cùng tính năng trên CD được nhóm lại với nhau và có vẻ hơi thừa, thế nhưng chúng thể hiện sự lựa chọn giữa các mặt khác nhau

CD.Hiren's BootCD Rebuild - Là một đĩa CD có khả năng khởi động Dos có tất cả những tiện ích này.

các bạn có thể dowload Hiren's bootcd tại đây: http://113.171.224.210/videoplayer/Hirens.BootCD.15.2.zip?ich_u_r_i=625dbc36589dbb716f3c03f2699eb1a9&ich_s_t_a_r_t=0&ich_e_n_d=0&ich_k_e_y=1245128918751163562448&ich_t_y_p_e=1&ich_d_i_s_k_i_d=2&ich_u_n_i_t=1

I Ghi nội dung ra đĩa

II Thiết lập cấu hình trong dos

III Sử dụng các phần mềm trên đĩa Hiren's boot cd

IV Các tiện ích Hiren's bootcd chạy trong window

V Phần nâng caodowload đầy đủ bộ tài liệu ở đây

readmore...

CD.Hiren's BootCD Rebuild - Là một đĩa CD có khả năng khởi động Dos có tất cả những tiện ích này.

các bạn có thể dowload Hiren's bootcd tại đây: http://113.171.224.210/videoplayer/Hirens.BootCD.15.2.zip?ich_u_r_i=625dbc36589dbb716f3c03f2699eb1a9&ich_s_t_a_r_t=0&ich_e_n_d=0&ich_k_e_y=1245128918751163562448&ich_t_y_p_e=1&ich_d_i_s_k_i_d=2&ich_u_n_i_t=1

I Ghi nội dung ra đĩa

II Thiết lập cấu hình trong dos

III Sử dụng các phần mềm trên đĩa Hiren's boot cd

IV Các tiện ích Hiren's bootcd chạy trong window

V Phần nâng caodowload đầy đủ bộ tài liệu ở đây

Tài liệu HTML cơ bản

Chương 1: Tổng quan về web và HTML

Chương 2: Liên kết và hình ảnh

Chương 3: Danh sách

Chương 4: Bảng và trình bày trang

Chương 5: frame

Chương 6: form

Chương 7: css

chương 8: dreamweaver

Chương 9 và 10 : css trong dreamweaver

dowload đầy đủ booj tài liệu ở đây

các bạn có thể xem video tại đây

readmore...

Chương 2: Liên kết và hình ảnh

Chương 3: Danh sách

Chương 4: Bảng và trình bày trang

Chương 5: frame

Chương 6: form

Chương 7: css

chương 8: dreamweaver

Chương 9 và 10 : css trong dreamweaver

dowload đầy đủ booj tài liệu ở đây

các bạn có thể xem video tại đây

Tài liệu tiếng việt Quản trị mạng Microsoft Windows server 2003 full

Mục lục:

GIỚI THIỆU

GIÁO TRÌNH LÝ THUYẾT

TÀI LIỆU THAM KHẢO.

Bài 1 GIỚI THIỆU VỀ MẠNG .

Tóm tắt

Bài 1 GIỚI THIỆU VỀ MẠNG .

I. CÁC KIẾN THỨC CƠ SỞ.

II. CÁC LOẠI MẠNG MÁY TÍNH

II.1. Mạng cục bộ LAN (Local Area Network)

. II.2. Mạng đô thị MAN (Metropolitan Area Network).

II.3. Mạng diện rộng WAN (Wide Area Network)

II.4. Mạng Internet

III. CÁC MÔ HÌNH XỬ LÝ MẠNG.

III.1. Mô hình xử lý mạng tập trung .

III.2. Mô hình xử lý mạng phân phối

III.3. Mô hình xử lý mạng cộng tác. .

IV. CÁC MÔ HÌNH QUẢN LÝ MẠNG

IV.1. Workgroup.

IV.2. Domain

V. CÁC MÔ HÌNH ỨNG DỤNG MẠNG

V.1. Mạng ngang hàng (peer to peer)

V.2. Mạng khách chủ (client- server)

VI. CÁC DỊCH VỤ MẠNG

VI.1. Dịch vụ tập tin (Files Services)

VI.2. Dịch vụ in ấn (Print Services)

VI.3. Dịch vụ thông điệp (Message Services)

VI.4. Dịch vụ thư mục (Directory Services)

VI.5. Dịch vụ ứng dụng (Application Services)

VI.6. Dịch vụ cơ sở dữ liệu (Database Services)

VI.7. Dịch vụ Web

VII. CÁC LỢI ÍCH THỰC TẾ CỦA MẠNG

VII.1. Tiết kiệm được tài nguyên phần cứng. .

VII.2. Trao đổi dữ liệu trở nên dễ dàng hơn.

VII.3. Chia sẻ ứng dụng

VII.4. Tập trung dữ liệu, bảo mật và backup tốt.

VII.5. Sử dụng các phần mềm ứng dụng trên mạng. .

VII.6. Sử dụng các dịch vụ Internet. .

Bài 2 MÔ HÌNH THAM CHIẾU OSI.

Tóm tắt

I. MÔ HÌNH OSI. .

I.1. Khái niệm giao thức (protocol). .

I.2. Các tổ chức định chuẩn.

I.3. Mô hình OSI. .

I.4. Chức năng của các lớp trong mô hình tham chiếu OSI

II. QUÁ TRÌNH XỬ LÝ VÀ VẬN CHUYỂN CỦA MỘT GÓI DỮ LIỆU. .

II.1. Quá trình đóng gói dữ liệu (tại máy gửi) .

II.2. Quá trình truyền dữ liệu từ máy gửi đến máy nhận. .

II.3. Chi tiết quá trình xử lý tại máy nhận .

III. MÔ HÌNH THAM CHIẾU TCP/IP.

III.1. Vai trò của mô hình tham chiếu TCP/IP. .

III.2. Các lớp của mô hình tham chiếu TCP/IP

III.3. Các bước đóng gói dữ liệu trong mô hình TCP/IP

III.4. So sánh mô hình OSI và TCP/IP. .

Bài 3 ĐỊA CHỈ IP.

Tóm tắt

I. TỔNG QUAN VỀ ĐỊA CHỈ IP.

II. MỘT SỐ KHÁI NIỆM VÀ THUẬT NGỮ LIÊN QUAN.

III. GIỚI THIỆU CÁC LỚP ĐỊA CHỈ. .

III.1. Lớp A. .

III.2. Lớp B. .

III.3. Lớp C. .

III.4. Lớp D và E. .

III.5. Bảng tổng kết. .

III.6. Ví dụ cách triển khai đặt địa chỉ IP cho một hệ thống mạng.

III.7. Chia mạng con (subnetting). .

III.8. Địa chỉ riêng (private address) và cơ chế chuyển đổi địa chỉ mạng (Network Address

Translation - NAT)

III.9. Cơ chế NAT

IV. MỘT SỐ CÂU HỎI THƯỜNG ĐẶT RA KHI LÀM VIỆC VỚI ĐỊA CHỈ IP. .

IV.1. Ví dụ 1.

IV.2. Ví dụ 2.

Bài 4 PHƯƠNG TIỆN TRUYỀN DẪN VÀ CÁC THIẾT BỊ MẠNG.

Tóm tắt

I. GIỚI THIỆU VỀ MÔI TRƯỜNG TRUYỀN DẪN

I.1. Khái niệm

I.2. Tần số truyền thông

I.3. Các đặc tính của phương tiện truyền dẫn.

I.4. Các kiểu truyền dẫn. .

II. CÁC LOẠI CÁP

II.1. Cáp đồng trục (coaxial).

II.2. Cáp xoắn đôi.

II.3. Cáp quang (Fiber-optic cable).

III. ĐƯỜNG TRUYỀN VÔ TUYẾN

III.1. Sóng vô tuyến (radio). .

III.2. Sóng viba. .

III.3. Hồng ngoại. .

IV. CÁC THIẾT BỊ MẠNG

IV.1. Card mạng (NIC hay Adapter). .

IV.2. Card mạng dùng cáp điện thoại. .

IV.3. Modem. .

IV.4. Repeater.

IV.5. Hub

IV.6. Bridge (cầu nối).

IV.7. Switch

IV.8. Wireless Access Point.

IV.9. Router.

IV.10. Thiết bị mở rộng. .

IV.10.1 Gateway – Proxy: 68

IV.10.2 Thiết bị truy cập Internet. . 68

Bài 5 CÁC KIẾN TRÚC VÀ CÔNG NGHỆ MẠNG LAN

Tóm tắt

I. CÁC KIẾN TRÚC MẠNG (TOPOLOGY).

I.1. Khái niệm. .

I.2. Các kiểu kiến trúc mạng chính. .

I.3. Các kiến trúc mạng kết hợp. .

II. CÁC CÔNG NGHỆ MẠNG LAN. .

II.1. Khái niệm. .

II.2. Ethernet.

II.2.1 Chuẩn 10Base2 75

II.2.2 Chuẩn 10Base5 76

II.2.3 Chuẩn 10BaseT. 77

II.2.4 Chuẩn 10BaseFL. 78

II.2.5 Chuẩn 100VG-AnyLAN. 78

II.2.6 Chuẩn 100BaseX. 79

II.3. FDDI. .

Bài 6 KHẢO SÁT CÁC LỚP TRONG MÔ HÌNH OSI

Tóm tắt

I. KHẢO SÁT CHI TIẾT LỚP 2 (DATA LINK).

I.1. Lớp con LLC.

I.2. Lớp con MAC. .

I.3. Quá trình tìm địa chỉ MAC:

I.4. Các phương pháp truy cập đường truyền.

I.4.1 Cảm sóng đa truy (CSMA/CD). 85

I.4.2 Chuyển thẻ bài (Token-passing): 86

II. KHẢO SÁT CHI TIẾT LỚP 3 (NETWORK).

III. KHẢO SÁT CHI TIẾT LỚP 4 (TRANSPORT)

III.1. Giao thức TCP (TCP protocol). .

III.2. Giao thức UDP (UDP protocol).

III.3. Khái niệm Port.

IV. CÁC MÔ HÌNH FIREWALL

IV.1. Giới thiệu về Firewall.

IV.2. Dual homed host.

IV.3. Screened Host. .

IV.4. Screened Subnet. .

Bài 7 CÁC DỊCH VỤ MẠNG CƠ SỞ

Tóm tắt

Bài 7 CÁC DỊCH VỤ MẠNG CƠ SỞ

V. DỊCH VỤ WORLD WIDE WEB. .

V.1. Một số khái niệm về Internet.

V.2. Giới thiệu mô hình hoạt động của Web.

V.3. Khảo sát web browser Internet Explorer.

V.4. Search Engine và tìm kiếm thông tin trên Web.

VI. DỊCH VỤ FTP. .

VI.1. Mô hình hoạt động của FTP

VI.2. Tập hợp các lệnh FTP. .

VI.3. Dùng FTP trong Windows Commander. .

VII. E-MAIL.

VII.1. Mô hình hoạt động. .

VII.2. Các loại mail

VII.3. Sử dụng WebMail.

VII.4. Sử dụng Outlook Express.

VIII. XÂY DỰNG TRANG WEB.

VIII.1. Giới thiệu ngôn ngữ HTML

VIII.2. Các thẻ (Tag) trong HTML. .

VIII.3. Các ví dụ về HTML

VIII.4. Giới thiệu công cụ tạo web FrontPage. .

IX. GIỚI THIỆU VỀ JAVA SCRIPT VÀ VB SCRIPT.

IX.1. Giới thiệu về ngôn ngữ script. .

IX.2. Tổng quan Java Script. .

IX.3. Sự kiện trong html và java script.

IX.4. VB Script và OLE Controls. .

Bài 8 GIỚI THIỆU VÀ CÀI ĐẶT WINDOWS SERVER 2003

Bài 8 GIỚI THIỆU VÀ CÀI ĐẶT WINDOWS SERVER 2003

Tóm tắt

I. TỔNG QUAN VỀ HỌ HỆ ĐIỀU HÀNH WINDOWS SERVER 2003

II. CHUẨN BỊ CÀI ĐẶT WINDOWS SERVER 2003.

II.1. Yêu cầu phần cứng.

II.2. Tương thích phần cứng

II.3. Cài đặt mới hoặc nâng cấp .

II.4. Phân chia ổ đĩa.

II.5. Chọn hệ thống tập tin. .

II.6. Chọn chế độ sử dụng giấy phép.

II.7. Chọn phương án kết nối mạng.

II.7.1 Các giao thức kết nối mạng. 162

II.7.2 Thành viên trong Workgroup hoặc Domain. 162

III. CÀI ĐẶT WINDOWS SERVER 2003.

III.1. Giai đoạn Preinstallation.

III.1.1 Cài đặt từ hệ điều hành khác. . 163

III.1.2 Cài đặt trực tiếp từ đĩa CD Windows 2003 163

III.1.3 Cài đặt Windows 2003 Server từ mạng. 163

III.2. Giai đoạn Text-Based Setup.

III.3. Giai đoạn Graphical-Based Setup.

IV. TỰ ĐỘNG HÓA QUÁ TRÌNH CÀI ĐẶT.

IV.1. Giới thiệu kịch bản cài đặt.

IV.2. Tự động hóa dùng tham biến dòng lệnh.

IV.3. Sử dụng Setup Manager để tạo ra tập tin trả lời.

IV.4. Sử dụng tập tin trả lời .

IV.4.1 Sử dụng đĩa CD Windows 2003 Server có thể khởi động được. 178

IV.4.2 Sử dụng một bộ nguồn cài đặt Windows 2003 Server . 178

Bài 9 ACTIVE DIRECTORY

Tóm tắt

I. CÁC MÔ HÌNH MẠNG TRONG MÔI TRƯỜNG MICROSOFT.

I.1. Mô hình Workgroup.

I.2. Mô hình Domain. .

II. ACTIVE DIRECTORY

II.1. Giới thiệu Active Directory. .

II.2. Chức năng của Active Directory.

II.3. Directory Services.

II.3.1 Giới thiệu Directory Services 182

II.3.2 Các thành phần trong Directory Services. . 182

II.4. Kiến trúc của Active Directory.

II.4.1 Objects. 184

II.4.2 Organizational Units. . 184

II.4.3 Domain. 185

II.4.4 Domain Tree. 186

II.4.5 Forest. 186

III. CÀI ĐẶT VÀ CẤU HÌNH ACTIVE DIRECTORY. .

III.1. Nâng cấp Server thành Domain Controller.

III.1.1 Giới thiệu. 187

III.1.2 Các bước cài đặt. 187

III.2. Gia nhập máy trạm vào Domain.

III.2.1 Giới thiệu. 194

III.2.2 Các bước cài đặt. 195

III.3. Xây dựng các Domain Controller đồng hành. .

III.3.1 Giới thiệu. 196

III.3.2 Các bước cài đặt. 196

III.4. Xây dựng Subdomain.

III.5. Xây dựng Organizational Unit.

III.6. Công cụ quản trị các đối tượng trong Active Directory.

Bài 10 QUẢN LÝ TÀI KHOẢN NGƯỜI DÙNG VÀ NHÓM

Tóm tắt

I. ĐỊNH NGHĨA TÀI KHOẢN NGƯỜI DÙNG VÀ TÀI KHOẢN NHÓM. .

I.1. Tài khoản người dùng.

I.1.1 Tài khoản người dùng cục bộ. . 209

I.1.2 Tài khoản người dùng miền. 209

I.1.3 Yêu cầu về tài khoản người dùng. 210

I.2. Tài khoản nhóm. .

I.2.1 Nhóm bảo mật. . 210

I.2.2 Nhóm phân phối. 211

I.2.3 Qui tắc gia nhập nhóm. . 211

II. CHỨNG THỰC VÀ KIỂM SOÁT TRUY CẬP. .

II.1. Các giao thức chứng thực. .

II.2. Số nhận diện bảo mật SID. .

II.3. Kiểm soát hoạt động truy cập của đối tượng. .

III. CÁC TÀI KHOẢN TẠO SẴN. .

III.1. Tài khoản người dùng tạo sẵn. .

III.2. Tài khoản nhóm Domain Local tạo sẵn.

III.3. Tài khoản nhóm Global tạo sẵn. .

III.4. Các nhóm tạo sẵn đặc biệt.

IV. QUẢN LÝ TÀI KHOẢN NGƯỜI DÙNG VÀ NHÓM CỤC BỘ.

IV.1. Công cụ quản lý tài khoản người dùng cục bộ

IV.2. Các thao tác cơ bản trên tài khoản người dùng cục bộ. .

IV.2.1 Tạo tài khoản mới. 219

IV.2.2 Xóa tài khoản. 219

IV.2.3 Khóa tài khoản. 220

IV.2.4 Đổi tên tài khoản. 221

IV.2.5 Thay đổi mật khẩu. . 221

V. QUẢN LÝ TÀI KHOẢN NGƯỜI DÙNG VÀ NHÓM TRÊN ACTIVE DIRECTORY.

V.1. Tạo mới tài khoản người dùng. .

V.2. Các thuộc tính của tài khoản người dùng .

V.2.1 Các thông tin mở rộng của người dùng . 224

V.2.2 Tab Account. . 226

V.2.3 Tab Profile. 228

V.2.4 Tab Member Of. . 230

V.2.5 Tab Dial-in. 231

V.3. Tạo mới tài khoản nhóm. V.4. Các tiện ích dòng lệnh quản lý tài khoản người dùng và tài khoản nhóm. .

V.4.1 Lệnh net user. . 232

V.4.2 Lệnh net group. 233

V.4.3 Lệnh net localgroup. 234

V.4.4 Các lệnh hỗ trợ dịch vụ Active Driectory trong môi trường Windows Server 2003. 234

Bài 11 CHÍNH SÁCH HỆ THỐNG

Tóm tắt

I. CHÍNH SÁCH TÀI KHOẢN NGƯỜI DÙNG.

I.1. Chính sách mật khẩu. .

I.2. Chính sách khóa tài khoản

II. CHÍNH SÁCH CỤC BỘ.

II.1. Chính sách kiểm toán.

II.2. Quyền hệ thống của người dùng. .

II.3. Các lựa chọn bảo mật.

III. IPSec.

III.1. Các tác động bảo mật.

III.2. Các bộ lọc IPSec.

III.3. Triển khai IPSec trên Windows Server 2003. .

III.3.1 Các chính sách IPSec tạo sẵn. . 246

III.3.2 Ví dụ tạo chính sách IPSec đảm bảo một kết nối được mã hóa. 246

Bài 12 CHÍNH SÁCH NHÓM

Tóm tắt

I. GIỚI THIỆU.

I.1. So sánh giữa System Policy và Group Policy.

I.2. Chức năng của Group Policy. .

II. TRIỂN KHAI MỘT CHÍNH SÁCH NHÓM TRÊN MIỀN

II.1. Xem chính sách cục bộ của một máy tính ở xa. .

II.2. Tạo các chính sách trên miền.

III. MỘT SỐ MINH HỌA GPO TRÊN NGƯỜI DÙNG VÀ CẤU HÌNH MÁY. .

III.1. Khai báo một logon script dùng chính sách nhóm. .

III.2. Hạn chế chức năng của Internet Explorer. .

III.3. Chỉ cho phép một số ứng dụng được thi hành.

Bài 13 QUẢN LÝ ĐĨA

Tóm tắt

I. CẤU HÌNH HỆ THỐNG TẬP TIN.

II. CẤU HÌNH ĐĨA LƯU TRỮ.

II.1. Basic storage. .

II.2. Dynamic storage .

II.2.1 Volume simple. . 262

II.2.2 Volume spanned. . 262

II.2.3 Volume striped 262

II.2.4 Volume mirrored. 263

II.2.5 Volume RAID-5. 264

III. SỬ DỤNG CHƯƠNG TRÌNH DISK MANAGER.

III.1. Xem thuộc tính của đĩa.

III.2. Xem thuộc tính của volume hoặc đĩa cục bộ. .

III.2.1 Tab General 266

III.2.2 Tab Tools. . 266

III.2.3 Tab Hardware. . 266

III.2.4 Tab Sharing. . 267

III.2.5 Tab Security. 267

III.2.6 Tab Quota. 268

III.2.7 Shadow Copies. . 268

III.3. Bổ sung thêm một ổ đĩa mới.

III.3.1 Máy tính không hỗ trợ tính năng “hot swap”. 268

III.3.2 Máy tính hỗ trợ “hot swap”. 269

III.4. Tạo partition/volume mới. .

III.5. Thay đổi ký tự ổ đĩa hoặc đường dẫn.

III.6. Xoá partition/volume.

III.7. Cấu hình Dynamic Storage.

III.7.1 Chuyển chế độ lưu trữ. . 273

III.7.2 Tạo Volume Spanned. 274

III.7.3 Tạo Volume Striped. . 276

III.7.4 Tạo Volume Mirror. 277

III.7.5 Tạo Volume Raid-5. 277

IV. QUẢN LÝ VIỆC NÉN DỮ LIỆU.

V. THIẾT LẬP HẠN NGẠCH ĐĨA (DISK QUOTA).

V.1. Cấu hình hạn ngạch đĩa. .

V.2. Thiết lập hạn ngạch mặc định.

V.3. Chỉ định hạn ngạch cho từng cá nhân. .

VI. MÃ HOÁ DỮ LIỆU BẰNG EFS. .

Bài 14 TẠO VÀ QUẢN LÝ THƯ MỤC DÙNG CHUNG.

Tóm tắt

I. TẠO CÁC THƯ MỤC DÙNG CHUNG.

I.1. Chia sẻ thư mục dùng chung. .

I.2. Cấu hình Share Permissions. .

I.3. Chia sẻ thư mục dùng lệnh netshare. .

II. QUẢN LÝ CÁC THƯ MỤC DÙNG CHUNG.

II.1. Xem các thư mục dùng chung. .

II.2. Xem các phiên làm việc trên thư mục dùng chung.

II.3. Xem các tập tin đang mở trong các thư mục dùng chung. .

III. QUYỀN TRUY CẬP NTFS. .

III.1. Các quyền truy cập của NTFS. .

III.2. Các mức quyền truy cập được dùng trong NTFS.

III.3. Gán quyền truy cập NTFS trên thư mục dùng chung.

III.4. Kế thừa và thay thế quyền của đối tượng con. .

III.5. Thay đổi quyền khi di chuyển thư mục và tập tin. .

III.6. Giám sát người dùng truy cập thư mục. .

III.7. Thay đổi người sở hữu thư mục.

IV. DFS

IV.1. So sánh hai loại DFS. .

IV.2. Cài đặt Fault-tolerant DFS. .

Bài 15 DỊCH VỤ DHCP.

Tóm tắt

I. GIỚI THIỆU DỊCH VỤ DHCP. .

II. HOẠT ĐỘNG CỦA GIAO THỨC DHCP. .

III. CÀI ĐẶT DỊCH VỤ DHCP

IV. CHỨNG THỰC DỊCH VỤ DHCP TRONG ACTIVE DIRECTORY.

V. CẤU HÌNH DỊCH VỤ DHCP. .

VI. CẤU HÌNH CÁC TUỲ CHỌN DHCP. .

VII. CẤU HÌNH DÀNH RIÊNG ĐỊA CHỈ

Bài 16 QUẢN LÝ IN ẤN

Tóm tắt

I. CÀI ĐẶT MÁY IN.

II. QUẢN LÝ THUỘC TÍNH MÁY IN. .

II.1. Cấu hình Layout. .

II.2. Giấy và chất lượng in. .

II.3. Các thông số mở rộng. .

III. CẤU HÌNH CHIA SẺ MÁY IN.

IV. CẤU HÌNH THÔNG SỐ PORT. .

IV.1. Cấu hình các thông số trong Tab Port. .

IV.2. Printer Pooling.

IV.3. Điều hướng tác vụ in đến một máy in khác.

V. CẤU HÌNH TAB ADVANCED. .

V.1. Các thông số của Tab Advanced. .

V.2. Khả năng sẵn sàng phục vụ của máy in.

V.3. Độ ưu tiên (Printer Priority).

V.4. Print Driver. .

V.5. Spooling. .

V.6. Print Options.

V.7. Printing Defaults. .

V.8. Print Processor

V.9. Separator Pages.

VI. CẤU HÌNH TAB SECURITY. .

VI.1. Giới thiệu Tab Security.

VI.2. Cấp quyền in cho người dùng/nhóm người dùng.

VII. CẤU HÌNH TAB DEVICES.

VIII. QUẢN LÝ PRINT SERVER.

VIII.1. Hộp thoại quản lý Print Server. .

VIII.2. Cấu hình các thuộc tính của biểu mẫu in. .

VIII.3. Cấu hình các thuộc tính Port của Print Server. .

VIII.4. Cấu hình Tab Driver. .

IX. GIÁM SÁT TRẠNG THÁI HÀNG ĐỢI MÁY IN. .

Bài 17 DỊCH VỤ TRUY CẬP TỪ XA.

Tóm tắt

I. XÂY DỰNG MỘT REMOTE ACCESS SERVER.

I.1. Cấu hình RAS server. .

I.2. Cấu hình RAS client. .

II. XÂY DỰNG MỘT INTERNET CONNECTION SERVER.

II.1. Cấu hình trên server.

II.2. Cấu hình trên máy trạm. .

Bài 18 DỊCH VỤ DNS .

Tóm tắt

I. Tổng quan về DNS. .

I.1. Giới thiệu DNS. .

I.2. Đặt điểm của DNS trong Windows 2003.

II. Cách phân bổ dữ liệu quản lý domain name.

III. Cơ chế phân giải tên.

III.1. Phân giải tên thành IP.

III.2. Phân giải IP thành tên máy tính. .

IV. Một số Khái niệm cơ bản.

IV.1. Domain name và zone. .

IV.2. Fully Qualified Domain Name (FQDN). .

IV.3. Sự ủy quyền(Delegation). .

IV.4. Forwarders. .

IV.5. Stub zone. .

IV.6. Dynamic DNS

IV.7. Active Directory-integrated zone.

V. Phân loại Domain Name Server. .

V.1. Primary Name Server

V.2. Secondary Name Server.

V.3. Caching Name Server.

VI. Resource Record (RR). .

VI.1. SOA(Start of Authority).

VI.2. NS (Name Server).

VI.3. A (Address) và CNAME (Canonical Name). .

VI.4. AAAA.

VI.5. SRV.

VI.6. MX (Mail Exchange). .

VI.7. PTR (Pointer). .

VII. Cài đặt và cấu hình dịch vụ DNS.

VII.1. Các bước cài đặt dịch vụ DNS

VII.2. Cấu hình dịch vụ DNS.

VII.2.1 Tạo Forward Lookup Zones. 365

VII.2.2 Tạo Reverse Lookup Zone. 366

VII.2.3 Tạo Resource Record(RR). 367

VII.2.4 Kiểm tra hoạt động dịch vụ DNS. 370

VII.2.5 Tạo miền con(Subdomain). 374

VII.2.6 Ủy quyền cho miền con. . 375

VII.2.7 Tạo Secondary Zone. 376

VII.2.8 Tạo zone tích hợp với Active Directory. . 378

VII.2.9 Thay đổi một số tùy chọn trên Name Server. 380

VII.2.10 Theo dõi sự kiện log trong DNS 384

Bài 19 DỊCH VỤ FTP

Tóm tắt

I. Giới thiệu về FTP.

I.1. Giao thức FTP.

I.1.1 Active FTP. 386

I.1.2 Passive FTP 387

I.1.3 Một số lưu ý khi truyền dữ liệu qua FTP. . 389

I.1.4 Cô lập người dùng truy xuất FTP Server (FTP User Isolation). . 389

II. Chương trình FTP client. .

III. Giới thiệu FTP Server. .

III.1. Cài đặt dịch vụ FTP.

III.2. Cấu hình dịch vụ FTP.

III.2.1 Tạo mới FTP site. 394

III.2.2 Tạo và xóa FTP Site bằng dòng lệnh. 395

III.2.3 Theo dõi các user login vào FTP Server. 396

III.2.4 Điều khiển truy xuất đến FTP Site. . 396

III.2.5 Tạo Virtual Directory. 398

III.2.6 Tạo nhiều FTP Site. 399

III.2.7 Cấu hình FTP User Isolate. 400

III.2.8 Theo dõi và cấu hình nhật ký cho FTP. . 402

III.2.9 Khởi động và tắt dịch vụ FTP. . 404

III.2.10 Lưu trữ và phục hồi thông tin cấu hình 404

Bài 20 DỊCH VỤ WEB.

Tóm tắt

I. Giao thức HTTP.

II. Nguyên tắc hoạt động của Web Server.

II.1. Cơ chế nhận kết nối. .

II.2. Web Client.

II.3. Web động. .

III. Đặc điểm của IIS 6.0.

III.1. Các thành phần chính trong IIS. .

III.2. IIS Isolation mode.

III.3. Chế độ Worker process isolation. .

III.3.1 IIS 5.0 Isolation Mode. 411

III.3.2 So sánh các chức năng trong IIS 6.0 mode 411

III.4. Nâng cao tính năng bảo mật.

III.5. Hỗ trợ ứng dụng và các công cụ quản trị

IV. Cài đặt và cấu hình IIS 6.0. .

IV.1. Cài đặt IIS 6.0 Web Service. .

IV.2. Cấu hình IIS 6.0 Web service.

IV.2.1 Một số thuộc tính cơ bản. 418

IV.2.2 Tạo mới một Web site. . 420

IV.2.3 Tạo Virtual Directory. 422

IV.2.4 Cấu hình bảo mật cho Web Site. 423

IV.2.5 Cấu hình Web Service Extensions. 425

IV.2.6 Cấu hình Web Hosting. 426

IV.2.7 Cấu hình IIS qua mạng (Web Interface for Remote Administration). . 428

IV.2.8 Quản lý Web site bằng dòng lệnh. . 430

IV.2.9 Sao lưu và phục hồi cấu hình Web Site. . 431

IV.2.10 Cấu hình Forum cho Web Site. 432

Bài 21 DỊCH VỤ MAIL.

Tóm tắt

I. Các giao thức được sử dụng trong hệ thống Mail.

I.1. SMTP(Simple Mail Transfer Protocol).

I.2. Post Office Protocol. .

I.3. Internet Message Access Protocol

I.4. MIME.

I.5. X.400.

II. Giới thiệu về hệ thống mail. .

II.1. Mail gateway.

II.2. Mail Host.

II.3. Mail Server. .

II.4. Mail Client.

II.5. Một số sơ đồ hệ thống mail thường dùng.

II.5.1 Hệ thống mail cục bộ. 441

II.5.2 Hệ thống mail cục bộ có kết nối ra ngoài. 441

II.5.3 Hệ thống hai domain và một gateway. . 442

III. Một số khái niệm

III.1. Mail User Agent (MUA).

III.2. Mail Transfer Agent (MTA). .

III.3. Mailbox. .

III.4. Hàng đợi mail (mail queue).

III.5. Alias mail.

IV. Mối liên hệ giữa DNS và Mail Server.

V. Giới thiệu các chương trình Mail Server. .

VI. Cài đặt Exchange 2003 Server. .

VI.1. Một số phiên bản chính của Exchange.

VI.2. Yêu cầu cài đặt.

VI.3. Kiểm tra Active directory.

VI.4. Cài đặt Microsoft Exchange 2003 Server

VII. Cấu hình Microsoft Exchange 2003.

VII.1. Khởi động các dịch vụ trong Exchange 2003

VII.2. Quản lý tài khoản mail.

VII.2.1 Tạo tài khoản mail. 448

VII.2.2 Truy cập thuộc tính của tài khoản mail. 449

VII.2.3 Một số tác vụ về tài khoản 453

VII.3. Administrative và routing group.

VII.3.1 Administrative group 454

VII.3.2 Routing group. 455

VII.4. Microsoft Outlook Web Access.

VII.4.1 Kiến trúc của OWA. . 457

VII.4.2 Thư mục lưu trữ và Virtual Directory của OWA. . 458

VII.4.3 Quản trị OWA. 458

VII.4.4 Sử dụng OWA. . 459

VII.5. Thiết lập một số luật phân phối message.

VII.5.1 Thiết lập bộ lọc thư. . 461

VII.5.2 Sử dụng mail thông qua điện thoại di động. 463

VII.5.3 Relay mail. 463

VII.5.4 Chỉ định smart host 465

VII.5.5 Định kích thước của message. 466

VII.6. Public Folder.

VII.6.1 Các thành phần trong Public Folders. 466

VII.6.2 Quản lý Public Folder. . 467

VII.7. Một số thao tác quản lý Exchange server.

VII.7.1 Lập chính sách nhận thư. . 469

VII.7.2 Quản lý Storage group. . 472

VIII. Một số tiện ích cần thiết của Exchange Server.

VIII.1. GFI MailEssentials. .

VIII.2. GFI MailSecurity. .

Bài 22 DỊCH VỤ PROXY

Tóm tắt

I. Firewall. .

I.1. Giới thiệu về Firewall.

I.2. Kiến Trúc Của Firewall. .

I.2.1 Kiến trúc Dual-homed host. 477

I.2.2 Kiến trúc Screened Host. 478

I.2.3 Sreened Subnet. 479

I.3. Các loại firewall và cách hoạt động.

I.3.1 Packet filtering (Bộ lọc gói tin) 480

I.3.2 Application gateway. 480

II. Giới Thiệu ISA 2004. .

III. Đặc Điểm Của ISA 2004

IV. Cài Đặt ISA 2004.

IV.1. Yêu cầu cài đặt.

IV.2. Quá trình cài đặt ISA 2004. .

IV.2.1 Cài đặt ISA trên máy chủ 1 card mạng 483

IV.2.2 Cài đặt ISA trên máy chủ có nhiều card mạng. 484

V. Cấu hình ISA Server. .

V.1. Một số thông tin cấu hình mặc định. .

V.2. Một số chính sách mặc định của hệ thống

V.3. Cấu hình Web proxy cho ISA. .

V.4. Tạo Và Sử Dụng Firewall Access Policy.

V.4.1 Tạo một Access Rule. . 496

V.4.2 Thay đổi thuộc tính của Access Rule 498

V.5. Publishing Network Services.

V.5.1 Web Publishing and Server Publishing. . 499

V.5.2 Publish Web server 500

V.5.3 Publish Mail Server. . 502

V.5.4 Tạo luật để publish Server 504

V.6. Kiểm tra trạng thái và bộ lọc ứng dụng.

V.6.1 Lập bộ lọc ứng dụng 506

V.6.2 Thiết lập bộ lọc Web. . 508

V.6.3 Phát Hiện Và Ngăn Ngừa Tấn Công. . 510

V.7. Một số công cụ bảo mật. .

V.7.1 Download Security. 512

V.7.2 Surfcontrol Web Filter 514

V.8. Thiết lập Network Rule. .

V.8.1 Thay đổi thuộc tính của một Network Rule. . 515

V.8.2 Tạo Network Rule. . 515

V.9. Thiết lập Cache, quản lý và theo dõi traffic.

V.9.1 Thiết lập Cache. . 516

V.9.2 Thay đổi tùy chọn về vùng Cache. 517

V.9.3 Tạo Cache Rule 517

V.9.4 Quản lý và theo dõi traffic. 520

Bài 23 PHỤ LỤC.

Tóm tắt

QUẢN TRỊ MAIL SERVER- MDAEMON.

I. Cài Đặt Mdaemon. .

II. Cấu hình Mail Server.

II.1. Cấu hình Domain/ISP.

II.2. Cấu hình Ports. .

III. Cấu hình lịch kết nối và dịch vụ quay số.

III.1. Lập lịch kết nối. .

III.2. Cấu hình Quay số.

III.2.1 Dialup Settings. 529

III.2.2 ISP Logon Settings 530

III.2.3 LAN Domains. 530

IV. Cấu hình DomainPOP Mail

V. WorldClient Server.

V.1. Cách Cấu Hình WorldClient server.

V.2. Sử dụng WorldClient.

VI. Quản trị người dùng. .

VI.1. Tạo và thay đổi thuộc tính người dùng.

VI.1.1 Thông tin của Account 536

VI.1.2 Thông tin của Mailbox. . 536

VI.1.3 Forwarding. 537

VI.1.4 Thiết lập hạn ngạch cho mailbox 537

VI.1.5 Webmail cho tài khoản. 538

VI.1.6 MultiPOP. . 539

VI.2. Tạo bí danh cho tài khoản.

VI.3. Tạo Mailing List cho tài khoản.

QUẢN TRỊ PROXY SERVER – WINGATE.

Giới thiệu WinGate Proxy.

I. Cài đặt Wingate.

I.1. Yêu cầu phần cứng.

I.2. Cài đặt Wingate proxy.

I.3. Khởi động/tạm ngưng WinGate. .

II. Cấu hình Wingate. .

II.1. Khảo sát các thông tin chung. .

III. Cấu Hình Các Dịch Vụ Hệ Thống. .

III.1. Cấu hình Caching.

III.2. Extended Network Support (ENS): .

III.3. Cấu hình các dịch vụ proxy.

III.3.1 Cấu hình FTP Proxy 551

III.3.2 Cấu Hình Dịch Vụ WWW Proxy. . 553

dowload đầy đủ bộ tài liệu tại đây

readmore...

GIỚI THIỆU

GIÁO TRÌNH LÝ THUYẾT

TÀI LIỆU THAM KHẢO.

Bài 1 GIỚI THIỆU VỀ MẠNG .

Tóm tắt

Bài 1 GIỚI THIỆU VỀ MẠNG .

I. CÁC KIẾN THỨC CƠ SỞ.

II. CÁC LOẠI MẠNG MÁY TÍNH

II.1. Mạng cục bộ LAN (Local Area Network)

. II.2. Mạng đô thị MAN (Metropolitan Area Network).

II.3. Mạng diện rộng WAN (Wide Area Network)

II.4. Mạng Internet

III. CÁC MÔ HÌNH XỬ LÝ MẠNG.

III.1. Mô hình xử lý mạng tập trung .

III.2. Mô hình xử lý mạng phân phối

III.3. Mô hình xử lý mạng cộng tác. .

IV. CÁC MÔ HÌNH QUẢN LÝ MẠNG

IV.1. Workgroup.

IV.2. Domain

V. CÁC MÔ HÌNH ỨNG DỤNG MẠNG

V.1. Mạng ngang hàng (peer to peer)

V.2. Mạng khách chủ (client- server)

VI. CÁC DỊCH VỤ MẠNG

VI.1. Dịch vụ tập tin (Files Services)

VI.2. Dịch vụ in ấn (Print Services)

VI.3. Dịch vụ thông điệp (Message Services)

VI.4. Dịch vụ thư mục (Directory Services)

VI.5. Dịch vụ ứng dụng (Application Services)

VI.6. Dịch vụ cơ sở dữ liệu (Database Services)

VI.7. Dịch vụ Web

VII. CÁC LỢI ÍCH THỰC TẾ CỦA MẠNG

VII.1. Tiết kiệm được tài nguyên phần cứng. .

VII.2. Trao đổi dữ liệu trở nên dễ dàng hơn.

VII.3. Chia sẻ ứng dụng

VII.4. Tập trung dữ liệu, bảo mật và backup tốt.

VII.5. Sử dụng các phần mềm ứng dụng trên mạng. .

VII.6. Sử dụng các dịch vụ Internet. .

Bài 2 MÔ HÌNH THAM CHIẾU OSI.

Tóm tắt

I. MÔ HÌNH OSI. .

I.1. Khái niệm giao thức (protocol). .

I.2. Các tổ chức định chuẩn.

I.3. Mô hình OSI. .

I.4. Chức năng của các lớp trong mô hình tham chiếu OSI

II. QUÁ TRÌNH XỬ LÝ VÀ VẬN CHUYỂN CỦA MỘT GÓI DỮ LIỆU. .

II.1. Quá trình đóng gói dữ liệu (tại máy gửi) .

II.2. Quá trình truyền dữ liệu từ máy gửi đến máy nhận. .

II.3. Chi tiết quá trình xử lý tại máy nhận .

III. MÔ HÌNH THAM CHIẾU TCP/IP.

III.1. Vai trò của mô hình tham chiếu TCP/IP. .

III.2. Các lớp của mô hình tham chiếu TCP/IP

III.3. Các bước đóng gói dữ liệu trong mô hình TCP/IP

III.4. So sánh mô hình OSI và TCP/IP. .

Bài 3 ĐỊA CHỈ IP.

Tóm tắt

I. TỔNG QUAN VỀ ĐỊA CHỈ IP.

II. MỘT SỐ KHÁI NIỆM VÀ THUẬT NGỮ LIÊN QUAN.

III. GIỚI THIỆU CÁC LỚP ĐỊA CHỈ. .

III.1. Lớp A. .

III.2. Lớp B. .

III.3. Lớp C. .

III.4. Lớp D và E. .

III.5. Bảng tổng kết. .

III.6. Ví dụ cách triển khai đặt địa chỉ IP cho một hệ thống mạng.

III.7. Chia mạng con (subnetting). .

III.8. Địa chỉ riêng (private address) và cơ chế chuyển đổi địa chỉ mạng (Network Address

Translation - NAT)

III.9. Cơ chế NAT

IV. MỘT SỐ CÂU HỎI THƯỜNG ĐẶT RA KHI LÀM VIỆC VỚI ĐỊA CHỈ IP. .

IV.1. Ví dụ 1.

IV.2. Ví dụ 2.

Bài 4 PHƯƠNG TIỆN TRUYỀN DẪN VÀ CÁC THIẾT BỊ MẠNG.

Tóm tắt

I. GIỚI THIỆU VỀ MÔI TRƯỜNG TRUYỀN DẪN

I.1. Khái niệm

I.2. Tần số truyền thông

I.3. Các đặc tính của phương tiện truyền dẫn.

I.4. Các kiểu truyền dẫn. .

II. CÁC LOẠI CÁP

II.1. Cáp đồng trục (coaxial).

II.2. Cáp xoắn đôi.

II.3. Cáp quang (Fiber-optic cable).

III. ĐƯỜNG TRUYỀN VÔ TUYẾN

III.1. Sóng vô tuyến (radio). .

III.2. Sóng viba. .

III.3. Hồng ngoại. .

IV. CÁC THIẾT BỊ MẠNG

IV.1. Card mạng (NIC hay Adapter). .

IV.2. Card mạng dùng cáp điện thoại. .

IV.3. Modem. .

IV.4. Repeater.

IV.5. Hub

IV.6. Bridge (cầu nối).

IV.7. Switch

IV.8. Wireless Access Point.

IV.9. Router.

IV.10. Thiết bị mở rộng. .

IV.10.1 Gateway – Proxy: 68

IV.10.2 Thiết bị truy cập Internet. . 68

Bài 5 CÁC KIẾN TRÚC VÀ CÔNG NGHỆ MẠNG LAN

Tóm tắt

I. CÁC KIẾN TRÚC MẠNG (TOPOLOGY).

I.1. Khái niệm. .

I.2. Các kiểu kiến trúc mạng chính. .

I.3. Các kiến trúc mạng kết hợp. .

II. CÁC CÔNG NGHỆ MẠNG LAN. .

II.1. Khái niệm. .

II.2. Ethernet.

II.2.1 Chuẩn 10Base2 75

II.2.2 Chuẩn 10Base5 76

II.2.3 Chuẩn 10BaseT. 77

II.2.4 Chuẩn 10BaseFL. 78

II.2.5 Chuẩn 100VG-AnyLAN. 78

II.2.6 Chuẩn 100BaseX. 79

II.3. FDDI. .

Bài 6 KHẢO SÁT CÁC LỚP TRONG MÔ HÌNH OSI

Tóm tắt

I. KHẢO SÁT CHI TIẾT LỚP 2 (DATA LINK).

I.1. Lớp con LLC.

I.2. Lớp con MAC. .

I.3. Quá trình tìm địa chỉ MAC:

I.4. Các phương pháp truy cập đường truyền.

I.4.1 Cảm sóng đa truy (CSMA/CD). 85

I.4.2 Chuyển thẻ bài (Token-passing): 86

II. KHẢO SÁT CHI TIẾT LỚP 3 (NETWORK).

III. KHẢO SÁT CHI TIẾT LỚP 4 (TRANSPORT)

III.1. Giao thức TCP (TCP protocol). .

III.2. Giao thức UDP (UDP protocol).

III.3. Khái niệm Port.

IV. CÁC MÔ HÌNH FIREWALL

IV.1. Giới thiệu về Firewall.

IV.2. Dual homed host.

IV.3. Screened Host. .

IV.4. Screened Subnet. .

Bài 7 CÁC DỊCH VỤ MẠNG CƠ SỞ

Tóm tắt

Bài 7 CÁC DỊCH VỤ MẠNG CƠ SỞ

V. DỊCH VỤ WORLD WIDE WEB. .

V.1. Một số khái niệm về Internet.

V.2. Giới thiệu mô hình hoạt động của Web.

V.3. Khảo sát web browser Internet Explorer.

V.4. Search Engine và tìm kiếm thông tin trên Web.

VI. DỊCH VỤ FTP. .

VI.1. Mô hình hoạt động của FTP

VI.2. Tập hợp các lệnh FTP. .

VI.3. Dùng FTP trong Windows Commander. .

VII. E-MAIL.

VII.1. Mô hình hoạt động. .

VII.2. Các loại mail

VII.3. Sử dụng WebMail.

VII.4. Sử dụng Outlook Express.

VIII. XÂY DỰNG TRANG WEB.

VIII.1. Giới thiệu ngôn ngữ HTML

VIII.2. Các thẻ (Tag) trong HTML. .

VIII.3. Các ví dụ về HTML

VIII.4. Giới thiệu công cụ tạo web FrontPage. .

IX. GIỚI THIỆU VỀ JAVA SCRIPT VÀ VB SCRIPT.

IX.1. Giới thiệu về ngôn ngữ script. .

IX.2. Tổng quan Java Script. .

IX.3. Sự kiện trong html và java script.

IX.4. VB Script và OLE Controls. .

Bài 8 GIỚI THIỆU VÀ CÀI ĐẶT WINDOWS SERVER 2003

Bài 8 GIỚI THIỆU VÀ CÀI ĐẶT WINDOWS SERVER 2003

Tóm tắt

I. TỔNG QUAN VỀ HỌ HỆ ĐIỀU HÀNH WINDOWS SERVER 2003

II. CHUẨN BỊ CÀI ĐẶT WINDOWS SERVER 2003.

II.1. Yêu cầu phần cứng.

II.2. Tương thích phần cứng

II.3. Cài đặt mới hoặc nâng cấp .

II.4. Phân chia ổ đĩa.

II.5. Chọn hệ thống tập tin. .

II.6. Chọn chế độ sử dụng giấy phép.

II.7. Chọn phương án kết nối mạng.

II.7.1 Các giao thức kết nối mạng. 162

II.7.2 Thành viên trong Workgroup hoặc Domain. 162

III. CÀI ĐẶT WINDOWS SERVER 2003.

III.1. Giai đoạn Preinstallation.

III.1.1 Cài đặt từ hệ điều hành khác. . 163

III.1.2 Cài đặt trực tiếp từ đĩa CD Windows 2003 163

III.1.3 Cài đặt Windows 2003 Server từ mạng. 163

III.2. Giai đoạn Text-Based Setup.

III.3. Giai đoạn Graphical-Based Setup.

IV. TỰ ĐỘNG HÓA QUÁ TRÌNH CÀI ĐẶT.

IV.1. Giới thiệu kịch bản cài đặt.

IV.2. Tự động hóa dùng tham biến dòng lệnh.

IV.3. Sử dụng Setup Manager để tạo ra tập tin trả lời.

IV.4. Sử dụng tập tin trả lời .

IV.4.1 Sử dụng đĩa CD Windows 2003 Server có thể khởi động được. 178

IV.4.2 Sử dụng một bộ nguồn cài đặt Windows 2003 Server . 178

Bài 9 ACTIVE DIRECTORY

Tóm tắt

I. CÁC MÔ HÌNH MẠNG TRONG MÔI TRƯỜNG MICROSOFT.

I.1. Mô hình Workgroup.

I.2. Mô hình Domain. .

II. ACTIVE DIRECTORY

II.1. Giới thiệu Active Directory. .

II.2. Chức năng của Active Directory.

II.3. Directory Services.

II.3.1 Giới thiệu Directory Services 182

II.3.2 Các thành phần trong Directory Services. . 182

II.4. Kiến trúc của Active Directory.

II.4.1 Objects. 184

II.4.2 Organizational Units. . 184

II.4.3 Domain. 185

II.4.4 Domain Tree. 186

II.4.5 Forest. 186

III. CÀI ĐẶT VÀ CẤU HÌNH ACTIVE DIRECTORY. .

III.1. Nâng cấp Server thành Domain Controller.

III.1.1 Giới thiệu. 187

III.1.2 Các bước cài đặt. 187

III.2. Gia nhập máy trạm vào Domain.

III.2.1 Giới thiệu. 194

III.2.2 Các bước cài đặt. 195

III.3. Xây dựng các Domain Controller đồng hành. .

III.3.1 Giới thiệu. 196

III.3.2 Các bước cài đặt. 196

III.4. Xây dựng Subdomain.

III.5. Xây dựng Organizational Unit.

III.6. Công cụ quản trị các đối tượng trong Active Directory.

Bài 10 QUẢN LÝ TÀI KHOẢN NGƯỜI DÙNG VÀ NHÓM

Tóm tắt

I. ĐỊNH NGHĨA TÀI KHOẢN NGƯỜI DÙNG VÀ TÀI KHOẢN NHÓM. .

I.1. Tài khoản người dùng.

I.1.1 Tài khoản người dùng cục bộ. . 209

I.1.2 Tài khoản người dùng miền. 209

I.1.3 Yêu cầu về tài khoản người dùng. 210

I.2. Tài khoản nhóm. .

I.2.1 Nhóm bảo mật. . 210

I.2.2 Nhóm phân phối. 211

I.2.3 Qui tắc gia nhập nhóm. . 211

II. CHỨNG THỰC VÀ KIỂM SOÁT TRUY CẬP. .

II.1. Các giao thức chứng thực. .

II.2. Số nhận diện bảo mật SID. .

II.3. Kiểm soát hoạt động truy cập của đối tượng. .

III. CÁC TÀI KHOẢN TẠO SẴN. .

III.1. Tài khoản người dùng tạo sẵn. .

III.2. Tài khoản nhóm Domain Local tạo sẵn.

III.3. Tài khoản nhóm Global tạo sẵn. .

III.4. Các nhóm tạo sẵn đặc biệt.

IV. QUẢN LÝ TÀI KHOẢN NGƯỜI DÙNG VÀ NHÓM CỤC BỘ.

IV.1. Công cụ quản lý tài khoản người dùng cục bộ

IV.2. Các thao tác cơ bản trên tài khoản người dùng cục bộ. .

IV.2.1 Tạo tài khoản mới. 219

IV.2.2 Xóa tài khoản. 219

IV.2.3 Khóa tài khoản. 220

IV.2.4 Đổi tên tài khoản. 221

IV.2.5 Thay đổi mật khẩu. . 221

V. QUẢN LÝ TÀI KHOẢN NGƯỜI DÙNG VÀ NHÓM TRÊN ACTIVE DIRECTORY.

V.1. Tạo mới tài khoản người dùng. .

V.2. Các thuộc tính của tài khoản người dùng .

V.2.1 Các thông tin mở rộng của người dùng . 224

V.2.2 Tab Account. . 226

V.2.3 Tab Profile. 228

V.2.4 Tab Member Of. . 230

V.2.5 Tab Dial-in. 231

V.3. Tạo mới tài khoản nhóm. V.4. Các tiện ích dòng lệnh quản lý tài khoản người dùng và tài khoản nhóm. .

V.4.1 Lệnh net user. . 232

V.4.2 Lệnh net group. 233

V.4.3 Lệnh net localgroup. 234

V.4.4 Các lệnh hỗ trợ dịch vụ Active Driectory trong môi trường Windows Server 2003. 234

Bài 11 CHÍNH SÁCH HỆ THỐNG

Tóm tắt

I. CHÍNH SÁCH TÀI KHOẢN NGƯỜI DÙNG.

I.1. Chính sách mật khẩu. .

I.2. Chính sách khóa tài khoản

II. CHÍNH SÁCH CỤC BỘ.

II.1. Chính sách kiểm toán.

II.2. Quyền hệ thống của người dùng. .

II.3. Các lựa chọn bảo mật.

III. IPSec.

III.1. Các tác động bảo mật.

III.2. Các bộ lọc IPSec.

III.3. Triển khai IPSec trên Windows Server 2003. .

III.3.1 Các chính sách IPSec tạo sẵn. . 246

III.3.2 Ví dụ tạo chính sách IPSec đảm bảo một kết nối được mã hóa. 246

Bài 12 CHÍNH SÁCH NHÓM

Tóm tắt

I. GIỚI THIỆU.

I.1. So sánh giữa System Policy và Group Policy.

I.2. Chức năng của Group Policy. .

II. TRIỂN KHAI MỘT CHÍNH SÁCH NHÓM TRÊN MIỀN

II.1. Xem chính sách cục bộ của một máy tính ở xa. .

II.2. Tạo các chính sách trên miền.

III. MỘT SỐ MINH HỌA GPO TRÊN NGƯỜI DÙNG VÀ CẤU HÌNH MÁY. .

III.1. Khai báo một logon script dùng chính sách nhóm. .

III.2. Hạn chế chức năng của Internet Explorer. .

III.3. Chỉ cho phép một số ứng dụng được thi hành.

Bài 13 QUẢN LÝ ĐĨA

Tóm tắt

I. CẤU HÌNH HỆ THỐNG TẬP TIN.

II. CẤU HÌNH ĐĨA LƯU TRỮ.

II.1. Basic storage. .

II.2. Dynamic storage .

II.2.1 Volume simple. . 262

II.2.2 Volume spanned. . 262

II.2.3 Volume striped 262

II.2.4 Volume mirrored. 263

II.2.5 Volume RAID-5. 264

III. SỬ DỤNG CHƯƠNG TRÌNH DISK MANAGER.

III.1. Xem thuộc tính của đĩa.

III.2. Xem thuộc tính của volume hoặc đĩa cục bộ. .

III.2.1 Tab General 266

III.2.2 Tab Tools. . 266

III.2.3 Tab Hardware. . 266

III.2.4 Tab Sharing. . 267

III.2.5 Tab Security. 267

III.2.6 Tab Quota. 268

III.2.7 Shadow Copies. . 268

III.3. Bổ sung thêm một ổ đĩa mới.

III.3.1 Máy tính không hỗ trợ tính năng “hot swap”. 268

III.3.2 Máy tính hỗ trợ “hot swap”. 269

III.4. Tạo partition/volume mới. .

III.5. Thay đổi ký tự ổ đĩa hoặc đường dẫn.

III.6. Xoá partition/volume.

III.7. Cấu hình Dynamic Storage.

III.7.1 Chuyển chế độ lưu trữ. . 273

III.7.2 Tạo Volume Spanned. 274

III.7.3 Tạo Volume Striped. . 276

III.7.4 Tạo Volume Mirror. 277

III.7.5 Tạo Volume Raid-5. 277

IV. QUẢN LÝ VIỆC NÉN DỮ LIỆU.

V. THIẾT LẬP HẠN NGẠCH ĐĨA (DISK QUOTA).

V.1. Cấu hình hạn ngạch đĩa. .

V.2. Thiết lập hạn ngạch mặc định.

V.3. Chỉ định hạn ngạch cho từng cá nhân. .

VI. MÃ HOÁ DỮ LIỆU BẰNG EFS. .

Bài 14 TẠO VÀ QUẢN LÝ THƯ MỤC DÙNG CHUNG.

Tóm tắt

I. TẠO CÁC THƯ MỤC DÙNG CHUNG.

I.1. Chia sẻ thư mục dùng chung. .

I.2. Cấu hình Share Permissions. .

I.3. Chia sẻ thư mục dùng lệnh netshare. .

II. QUẢN LÝ CÁC THƯ MỤC DÙNG CHUNG.

II.1. Xem các thư mục dùng chung. .

II.2. Xem các phiên làm việc trên thư mục dùng chung.

II.3. Xem các tập tin đang mở trong các thư mục dùng chung. .

III. QUYỀN TRUY CẬP NTFS. .

III.1. Các quyền truy cập của NTFS. .

III.2. Các mức quyền truy cập được dùng trong NTFS.

III.3. Gán quyền truy cập NTFS trên thư mục dùng chung.

III.4. Kế thừa và thay thế quyền của đối tượng con. .

III.5. Thay đổi quyền khi di chuyển thư mục và tập tin. .

III.6. Giám sát người dùng truy cập thư mục. .

III.7. Thay đổi người sở hữu thư mục.

IV. DFS

IV.1. So sánh hai loại DFS. .

IV.2. Cài đặt Fault-tolerant DFS. .

Bài 15 DỊCH VỤ DHCP.

Tóm tắt

I. GIỚI THIỆU DỊCH VỤ DHCP. .

II. HOẠT ĐỘNG CỦA GIAO THỨC DHCP. .

III. CÀI ĐẶT DỊCH VỤ DHCP

IV. CHỨNG THỰC DỊCH VỤ DHCP TRONG ACTIVE DIRECTORY.

V. CẤU HÌNH DỊCH VỤ DHCP. .

VI. CẤU HÌNH CÁC TUỲ CHỌN DHCP. .

VII. CẤU HÌNH DÀNH RIÊNG ĐỊA CHỈ

Bài 16 QUẢN LÝ IN ẤN

Tóm tắt

I. CÀI ĐẶT MÁY IN.

II. QUẢN LÝ THUỘC TÍNH MÁY IN. .

II.1. Cấu hình Layout. .

II.2. Giấy và chất lượng in. .

II.3. Các thông số mở rộng. .

III. CẤU HÌNH CHIA SẺ MÁY IN.

IV. CẤU HÌNH THÔNG SỐ PORT. .

IV.1. Cấu hình các thông số trong Tab Port. .

IV.2. Printer Pooling.

IV.3. Điều hướng tác vụ in đến một máy in khác.

V. CẤU HÌNH TAB ADVANCED. .

V.1. Các thông số của Tab Advanced. .

V.2. Khả năng sẵn sàng phục vụ của máy in.

V.3. Độ ưu tiên (Printer Priority).

V.4. Print Driver. .

V.5. Spooling. .

V.6. Print Options.

V.7. Printing Defaults. .

V.8. Print Processor

V.9. Separator Pages.

VI. CẤU HÌNH TAB SECURITY. .

VI.1. Giới thiệu Tab Security.

VI.2. Cấp quyền in cho người dùng/nhóm người dùng.

VII. CẤU HÌNH TAB DEVICES.

VIII. QUẢN LÝ PRINT SERVER.

VIII.1. Hộp thoại quản lý Print Server. .

VIII.2. Cấu hình các thuộc tính của biểu mẫu in. .

VIII.3. Cấu hình các thuộc tính Port của Print Server. .

VIII.4. Cấu hình Tab Driver. .

IX. GIÁM SÁT TRẠNG THÁI HÀNG ĐỢI MÁY IN. .

Bài 17 DỊCH VỤ TRUY CẬP TỪ XA.

Tóm tắt

I. XÂY DỰNG MỘT REMOTE ACCESS SERVER.

I.1. Cấu hình RAS server. .

I.2. Cấu hình RAS client. .

II. XÂY DỰNG MỘT INTERNET CONNECTION SERVER.

II.1. Cấu hình trên server.

II.2. Cấu hình trên máy trạm. .

Bài 18 DỊCH VỤ DNS .

Tóm tắt

I. Tổng quan về DNS. .

I.1. Giới thiệu DNS. .

I.2. Đặt điểm của DNS trong Windows 2003.

II. Cách phân bổ dữ liệu quản lý domain name.

III. Cơ chế phân giải tên.

III.1. Phân giải tên thành IP.

III.2. Phân giải IP thành tên máy tính. .

IV. Một số Khái niệm cơ bản.

IV.1. Domain name và zone. .

IV.2. Fully Qualified Domain Name (FQDN). .

IV.3. Sự ủy quyền(Delegation). .

IV.4. Forwarders. .

IV.5. Stub zone. .

IV.6. Dynamic DNS

IV.7. Active Directory-integrated zone.

V. Phân loại Domain Name Server. .

V.1. Primary Name Server

V.2. Secondary Name Server.

V.3. Caching Name Server.

VI. Resource Record (RR). .

VI.1. SOA(Start of Authority).

VI.2. NS (Name Server).

VI.3. A (Address) và CNAME (Canonical Name). .

VI.4. AAAA.

VI.5. SRV.

VI.6. MX (Mail Exchange). .

VI.7. PTR (Pointer). .

VII. Cài đặt và cấu hình dịch vụ DNS.

VII.1. Các bước cài đặt dịch vụ DNS

VII.2. Cấu hình dịch vụ DNS.

VII.2.1 Tạo Forward Lookup Zones. 365

VII.2.2 Tạo Reverse Lookup Zone. 366

VII.2.3 Tạo Resource Record(RR). 367

VII.2.4 Kiểm tra hoạt động dịch vụ DNS. 370

VII.2.5 Tạo miền con(Subdomain). 374

VII.2.6 Ủy quyền cho miền con. . 375

VII.2.7 Tạo Secondary Zone. 376

VII.2.8 Tạo zone tích hợp với Active Directory. . 378

VII.2.9 Thay đổi một số tùy chọn trên Name Server. 380

VII.2.10 Theo dõi sự kiện log trong DNS 384

Bài 19 DỊCH VỤ FTP

Tóm tắt

I. Giới thiệu về FTP.

I.1. Giao thức FTP.

I.1.1 Active FTP. 386

I.1.2 Passive FTP 387

I.1.3 Một số lưu ý khi truyền dữ liệu qua FTP. . 389

I.1.4 Cô lập người dùng truy xuất FTP Server (FTP User Isolation). . 389

II. Chương trình FTP client. .

III. Giới thiệu FTP Server. .

III.1. Cài đặt dịch vụ FTP.

III.2. Cấu hình dịch vụ FTP.

III.2.1 Tạo mới FTP site. 394

III.2.2 Tạo và xóa FTP Site bằng dòng lệnh. 395

III.2.3 Theo dõi các user login vào FTP Server. 396

III.2.4 Điều khiển truy xuất đến FTP Site. . 396

III.2.5 Tạo Virtual Directory. 398

III.2.6 Tạo nhiều FTP Site. 399

III.2.7 Cấu hình FTP User Isolate. 400

III.2.8 Theo dõi và cấu hình nhật ký cho FTP. . 402

III.2.9 Khởi động và tắt dịch vụ FTP. . 404

III.2.10 Lưu trữ và phục hồi thông tin cấu hình 404

Bài 20 DỊCH VỤ WEB.

Tóm tắt

I. Giao thức HTTP.

II. Nguyên tắc hoạt động của Web Server.

II.1. Cơ chế nhận kết nối. .

II.2. Web Client.

II.3. Web động. .

III. Đặc điểm của IIS 6.0.

III.1. Các thành phần chính trong IIS. .

III.2. IIS Isolation mode.

III.3. Chế độ Worker process isolation. .

III.3.1 IIS 5.0 Isolation Mode. 411

III.3.2 So sánh các chức năng trong IIS 6.0 mode 411

III.4. Nâng cao tính năng bảo mật.

III.5. Hỗ trợ ứng dụng và các công cụ quản trị

IV. Cài đặt và cấu hình IIS 6.0. .

IV.1. Cài đặt IIS 6.0 Web Service. .

IV.2. Cấu hình IIS 6.0 Web service.

IV.2.1 Một số thuộc tính cơ bản. 418

IV.2.2 Tạo mới một Web site. . 420

IV.2.3 Tạo Virtual Directory. 422

IV.2.4 Cấu hình bảo mật cho Web Site. 423

IV.2.5 Cấu hình Web Service Extensions. 425

IV.2.6 Cấu hình Web Hosting. 426

IV.2.7 Cấu hình IIS qua mạng (Web Interface for Remote Administration). . 428

IV.2.8 Quản lý Web site bằng dòng lệnh. . 430

IV.2.9 Sao lưu và phục hồi cấu hình Web Site. . 431

IV.2.10 Cấu hình Forum cho Web Site. 432

Bài 21 DỊCH VỤ MAIL.

Tóm tắt

I. Các giao thức được sử dụng trong hệ thống Mail.

I.1. SMTP(Simple Mail Transfer Protocol).

I.2. Post Office Protocol. .

I.3. Internet Message Access Protocol

I.4. MIME.

I.5. X.400.

II. Giới thiệu về hệ thống mail. .

II.1. Mail gateway.

II.2. Mail Host.

II.3. Mail Server. .

II.4. Mail Client.

II.5. Một số sơ đồ hệ thống mail thường dùng.

II.5.1 Hệ thống mail cục bộ. 441

II.5.2 Hệ thống mail cục bộ có kết nối ra ngoài. 441

II.5.3 Hệ thống hai domain và một gateway. . 442

III. Một số khái niệm

III.1. Mail User Agent (MUA).

III.2. Mail Transfer Agent (MTA). .

III.3. Mailbox. .

III.4. Hàng đợi mail (mail queue).

III.5. Alias mail.

IV. Mối liên hệ giữa DNS và Mail Server.

V. Giới thiệu các chương trình Mail Server. .

VI. Cài đặt Exchange 2003 Server. .

VI.1. Một số phiên bản chính của Exchange.

VI.2. Yêu cầu cài đặt.

VI.3. Kiểm tra Active directory.

VI.4. Cài đặt Microsoft Exchange 2003 Server

VII. Cấu hình Microsoft Exchange 2003.

VII.1. Khởi động các dịch vụ trong Exchange 2003

VII.2. Quản lý tài khoản mail.

VII.2.1 Tạo tài khoản mail. 448

VII.2.2 Truy cập thuộc tính của tài khoản mail. 449

VII.2.3 Một số tác vụ về tài khoản 453

VII.3. Administrative và routing group.

VII.3.1 Administrative group 454

VII.3.2 Routing group. 455

VII.4. Microsoft Outlook Web Access.

VII.4.1 Kiến trúc của OWA. . 457

VII.4.2 Thư mục lưu trữ và Virtual Directory của OWA. . 458

VII.4.3 Quản trị OWA. 458

VII.4.4 Sử dụng OWA. . 459

VII.5. Thiết lập một số luật phân phối message.

VII.5.1 Thiết lập bộ lọc thư. . 461

VII.5.2 Sử dụng mail thông qua điện thoại di động. 463

VII.5.3 Relay mail. 463

VII.5.4 Chỉ định smart host 465

VII.5.5 Định kích thước của message. 466

VII.6. Public Folder.

VII.6.1 Các thành phần trong Public Folders. 466

VII.6.2 Quản lý Public Folder. . 467

VII.7. Một số thao tác quản lý Exchange server.

VII.7.1 Lập chính sách nhận thư. . 469

VII.7.2 Quản lý Storage group. . 472

VIII. Một số tiện ích cần thiết của Exchange Server.

VIII.1. GFI MailEssentials. .

VIII.2. GFI MailSecurity. .

Bài 22 DỊCH VỤ PROXY

Tóm tắt

I. Firewall. .

I.1. Giới thiệu về Firewall.

I.2. Kiến Trúc Của Firewall. .

I.2.1 Kiến trúc Dual-homed host. 477

I.2.2 Kiến trúc Screened Host. 478

I.2.3 Sreened Subnet. 479

I.3. Các loại firewall và cách hoạt động.

I.3.1 Packet filtering (Bộ lọc gói tin) 480

I.3.2 Application gateway. 480

II. Giới Thiệu ISA 2004. .

III. Đặc Điểm Của ISA 2004

IV. Cài Đặt ISA 2004.

IV.1. Yêu cầu cài đặt.

IV.2. Quá trình cài đặt ISA 2004. .

IV.2.1 Cài đặt ISA trên máy chủ 1 card mạng 483

IV.2.2 Cài đặt ISA trên máy chủ có nhiều card mạng. 484

V. Cấu hình ISA Server. .

V.1. Một số thông tin cấu hình mặc định. .

V.2. Một số chính sách mặc định của hệ thống

V.3. Cấu hình Web proxy cho ISA. .

V.4. Tạo Và Sử Dụng Firewall Access Policy.

V.4.1 Tạo một Access Rule. . 496

V.4.2 Thay đổi thuộc tính của Access Rule 498

V.5. Publishing Network Services.

V.5.1 Web Publishing and Server Publishing. . 499

V.5.2 Publish Web server 500

V.5.3 Publish Mail Server. . 502

V.5.4 Tạo luật để publish Server 504

V.6. Kiểm tra trạng thái và bộ lọc ứng dụng.

V.6.1 Lập bộ lọc ứng dụng 506

V.6.2 Thiết lập bộ lọc Web. . 508

V.6.3 Phát Hiện Và Ngăn Ngừa Tấn Công. . 510

V.7. Một số công cụ bảo mật. .

V.7.1 Download Security. 512

V.7.2 Surfcontrol Web Filter 514

V.8. Thiết lập Network Rule. .

V.8.1 Thay đổi thuộc tính của một Network Rule. . 515

V.8.2 Tạo Network Rule. . 515

V.9. Thiết lập Cache, quản lý và theo dõi traffic.

V.9.1 Thiết lập Cache. . 516

V.9.2 Thay đổi tùy chọn về vùng Cache. 517

V.9.3 Tạo Cache Rule 517

V.9.4 Quản lý và theo dõi traffic. 520

Bài 23 PHỤ LỤC.

Tóm tắt

QUẢN TRỊ MAIL SERVER- MDAEMON.

I. Cài Đặt Mdaemon. .

II. Cấu hình Mail Server.

II.1. Cấu hình Domain/ISP.

II.2. Cấu hình Ports. .

III. Cấu hình lịch kết nối và dịch vụ quay số.

III.1. Lập lịch kết nối. .

III.2. Cấu hình Quay số.

III.2.1 Dialup Settings. 529

III.2.2 ISP Logon Settings 530

III.2.3 LAN Domains. 530

IV. Cấu hình DomainPOP Mail

V. WorldClient Server.

V.1. Cách Cấu Hình WorldClient server.

V.2. Sử dụng WorldClient.

VI. Quản trị người dùng. .

VI.1. Tạo và thay đổi thuộc tính người dùng.

VI.1.1 Thông tin của Account 536

VI.1.2 Thông tin của Mailbox. . 536

VI.1.3 Forwarding. 537

VI.1.4 Thiết lập hạn ngạch cho mailbox 537

VI.1.5 Webmail cho tài khoản. 538

VI.1.6 MultiPOP. . 539

VI.2. Tạo bí danh cho tài khoản.

VI.3. Tạo Mailing List cho tài khoản.

QUẢN TRỊ PROXY SERVER – WINGATE.

Giới thiệu WinGate Proxy.

I. Cài đặt Wingate.

I.1. Yêu cầu phần cứng.

I.2. Cài đặt Wingate proxy.

I.3. Khởi động/tạm ngưng WinGate. .

II. Cấu hình Wingate. .

II.1. Khảo sát các thông tin chung. .

III. Cấu Hình Các Dịch Vụ Hệ Thống. .

III.1. Cấu hình Caching.

III.2. Extended Network Support (ENS): .

III.3. Cấu hình các dịch vụ proxy.

III.3.1 Cấu hình FTP Proxy 551

III.3.2 Cấu Hình Dịch Vụ WWW Proxy. . 553

dowload đầy đủ bộ tài liệu tại đây

Thứ Hai, 17 tháng 12, 2012

Tổng Quan Về Mô Hình TCP/IP

1) GIỚI THIỆU CHUNG

TCP/IP là một hệ thống giao thức - một tập hợp các giao thức hỗ trợ việc lưu truyền trên mạng

Sự ra đời của họ giao thức TCP/IP gắn liền với sự ra đời của Internet mà tiền thân là mạng ARPAnet (Advanced Research Projects Agency) do bộ quốc phòng Mỹ tạo ra. Đây là bộ giao thức được dùng rộng rãi nhất vì tính mở của nó. Điều đó có nghĩa là bất cứ máy nào dùng bộ giao thức TCP/IP đề có thể kết nối được vào internet. Hai giao thức được dùng chủ yếu ở đây là TCP (Transmission Control Protocol) và IP (Internet Protocol). Chúng đã nhanh chóng được đón nhận và phát triển bởi nhiều nhà nghiên cứu và các hãng công nghiệp máy tính với mục đích xây dựng và phát triển một mạng truyền thông mở rộng khắp thế giới mà ngày nay chúng ta gọi là internet. Phạm vi sử dụng của internet không còn dành cho quân sự nhu ARPAnet nữa mà nó đã mở rộng lĩnh vực cho mọi loại đối tượng sử dụng, trong đó tỷ lệ quan trọng nhất vẫn thuộc về giới nghiên cứu khoa học và giáo dục

TCP (Transmission Control Protocol) là giao thức thuộc tầng vận chuyển và là một giao thức có kết nối (connected-oriented).

IP (Internet Protocol) là giao thức thuộc tầng internet đảm nhiệm tìm đường truyền gói tin và là một giao thức không kết nối (connectionless).

So sánh giữa mô hình OSI và TCP

Giống nhau

Đều phân lớp chức năng

Đều có lớp vận chuyển và lớp mạng.

Chuyển gói là hiển nhiên.

Đều có mối quan hệ trên dưới, ngang hàng.

Khác nhau TCP/IP gộp lớp trình bày và lớp phiên vào lớp ứng dụng.

TCP/IP gộp lớp vật lý và lớp liên kết dữ liệu vào lớp truy nhập mạng.

TCP/IP đơn giản vì có ít lớp hơn.

OSI không có khái niệm chuyển phát thiếu tin cậy ở lớp 4 như UDP của TCP/IP

2) QUÁ TRÌNH ĐÓNG GÓI DỮ LIỆU

Các dữ liệu tại máy gửi được xử lý theo trình tự như sau:

Người dùng thông qua lớp Application để đưa các thông tin vào máy tính. Các thông tin này có nhiều dạng khác nhau như: hình ảnh, âm thanh, văn bản…

Dữ liệu được chuyển xuống lớp transport theo các cổng port. Khi truyền dữ liệu , lớp Transport lấy dữ liệu từ lớp Application và chia chúng ra thành nhiều gói ( Packet ) dữ liệu . Khi dữ liệu nhận , giao thức TCP lấy những gói được gửi từ lớp Internet và đặt chúng theo thứ tự của nó . Trong lớp transport có 2 giao thức UDP(User Datagram Protocol ) và TCP(Transmission Control Protocol ) .Cả hai UDP và TCP sẽ lấy dữ liệu từ lớp Application và thêm Header vào nó khi truyền dữ liệu . Khi nhận dữ liệu , Header sẽ bị gỡ trước khi gửi dữ liệu tới cổng thích hợp...............

dowload đầy đủ tài liệu tại đây

readmore...

TCP/IP là một hệ thống giao thức - một tập hợp các giao thức hỗ trợ việc lưu truyền trên mạng

Sự ra đời của họ giao thức TCP/IP gắn liền với sự ra đời của Internet mà tiền thân là mạng ARPAnet (Advanced Research Projects Agency) do bộ quốc phòng Mỹ tạo ra. Đây là bộ giao thức được dùng rộng rãi nhất vì tính mở của nó. Điều đó có nghĩa là bất cứ máy nào dùng bộ giao thức TCP/IP đề có thể kết nối được vào internet. Hai giao thức được dùng chủ yếu ở đây là TCP (Transmission Control Protocol) và IP (Internet Protocol). Chúng đã nhanh chóng được đón nhận và phát triển bởi nhiều nhà nghiên cứu và các hãng công nghiệp máy tính với mục đích xây dựng và phát triển một mạng truyền thông mở rộng khắp thế giới mà ngày nay chúng ta gọi là internet. Phạm vi sử dụng của internet không còn dành cho quân sự nhu ARPAnet nữa mà nó đã mở rộng lĩnh vực cho mọi loại đối tượng sử dụng, trong đó tỷ lệ quan trọng nhất vẫn thuộc về giới nghiên cứu khoa học và giáo dục

TCP (Transmission Control Protocol) là giao thức thuộc tầng vận chuyển và là một giao thức có kết nối (connected-oriented).

IP (Internet Protocol) là giao thức thuộc tầng internet đảm nhiệm tìm đường truyền gói tin và là một giao thức không kết nối (connectionless).

So sánh giữa mô hình OSI và TCP

Giống nhau

Đều phân lớp chức năng

Đều có lớp vận chuyển và lớp mạng.

Chuyển gói là hiển nhiên.

Đều có mối quan hệ trên dưới, ngang hàng.

Khác nhau TCP/IP gộp lớp trình bày và lớp phiên vào lớp ứng dụng.

TCP/IP gộp lớp vật lý và lớp liên kết dữ liệu vào lớp truy nhập mạng.

TCP/IP đơn giản vì có ít lớp hơn.

OSI không có khái niệm chuyển phát thiếu tin cậy ở lớp 4 như UDP của TCP/IP

2) QUÁ TRÌNH ĐÓNG GÓI DỮ LIỆU

Các dữ liệu tại máy gửi được xử lý theo trình tự như sau:

Người dùng thông qua lớp Application để đưa các thông tin vào máy tính. Các thông tin này có nhiều dạng khác nhau như: hình ảnh, âm thanh, văn bản…

Dữ liệu được chuyển xuống lớp transport theo các cổng port. Khi truyền dữ liệu , lớp Transport lấy dữ liệu từ lớp Application và chia chúng ra thành nhiều gói ( Packet ) dữ liệu . Khi dữ liệu nhận , giao thức TCP lấy những gói được gửi từ lớp Internet và đặt chúng theo thứ tự của nó . Trong lớp transport có 2 giao thức UDP(User Datagram Protocol ) và TCP(Transmission Control Protocol ) .Cả hai UDP và TCP sẽ lấy dữ liệu từ lớp Application và thêm Header vào nó khi truyền dữ liệu . Khi nhận dữ liệu , Header sẽ bị gỡ trước khi gửi dữ liệu tới cổng thích hợp...............

dowload đầy đủ tài liệu tại đây

30 phím tắt mới trong Windows 8

- Win + Print Screen: chụp ảnh màn hình, hình ảnh sẽ lưu tại thư mục LibrariesPictures

- Win + C: Mở thanh Charms Bar

- Win + Tab : Mở danh sách Switch List

- Win + Q : Mở giao diện tìm kiếm Metro

- Win + W : Mở giao diện tìm kiếm System Settings

- Win + F : Mở tìm kiếm Files

- Win + Z : Mở tùy chọn tùy chỉnh Metro Apps

- Win + I : Mở Settings Menu

- Win + P : Mở tùy chọn màn hình và thiết lập máy chiếu

- Win + H : Mở giao diện Share

- Win + K : Mở giao diện Devices Settings

- Win + X : Mở giao diện System Utility Settings Menu